Format de rechange : Cybermenaces contre le processus démocratique du Canada : Mise à jour de juillet 2021 (PDF, 18,5 Mo)

Centre de la sécurité des télécommunications

Ottawa, ON K1J 8K6

ISSN : 2564-1395

Cat : D95-10F-PDF

L’évaluation Cybermenaces contre le processus démocratique du Canada est un document ponctuel publié environ aux deux ans.

Table des matières

- À propos du CST

- Sommaire

- À propos du présent document

- Introduction

- Cibles principales du processus démocratique

- Tendances mondiales

- Données de référence mondiales sur les événements connus

- Tendance no 1 : Les cybermenaces parrainées par un État visent des États et des régions en particulier

- Tendance no 2 : La plupart des cybermenaces dirigées contre des processus démocratiques appuient des objectifs stratégiques

- Tendance no 3 : Le ciblage des processus démocratiques est toujours élevé

- Tendance no 4 : Les cyberactivités ont souvent une incidence sur de nombreuses cibles d’un processus démocratique

- Données de référence mondiales sur les événements connus

- Le contexte Canadien

- Conclusion

- Notes de bas de page

Liste des figures

- Figure 01 Fréquence d’utilisation des médias sociaux par des adultes en 2020

- Figure 02 Objectifs à court, à moyen et à long termes des auteurs de cybermenace parrainés par des États

- Figure 03 Trois composantes d’une activité d’influence étrangère en ligne

- Figure 04 Campagnes politiques pendant la pandémie de COVID-19

- Figure 05 Comment les candidats se sont adaptés à la pandémie de COVID-19

- Figure 06 Les auteurs de cybermenace ciblent des États et des régions d’importance stratégique

- Figure 07 Activités servant des objectifs stratégiques et activités fortuites

- Figure 08 Cybermenaces ciblant les processus démocratiques liés à des élections

- Figure 09 Les cybermenaces peuvent toucher plusieurs cibles

- Figure 10 Processus démocratiques liés aux élections ciblés partout dans le monde, 2015-2020

- Figure 11 Utilisation de la technologie dans les élections au Canada

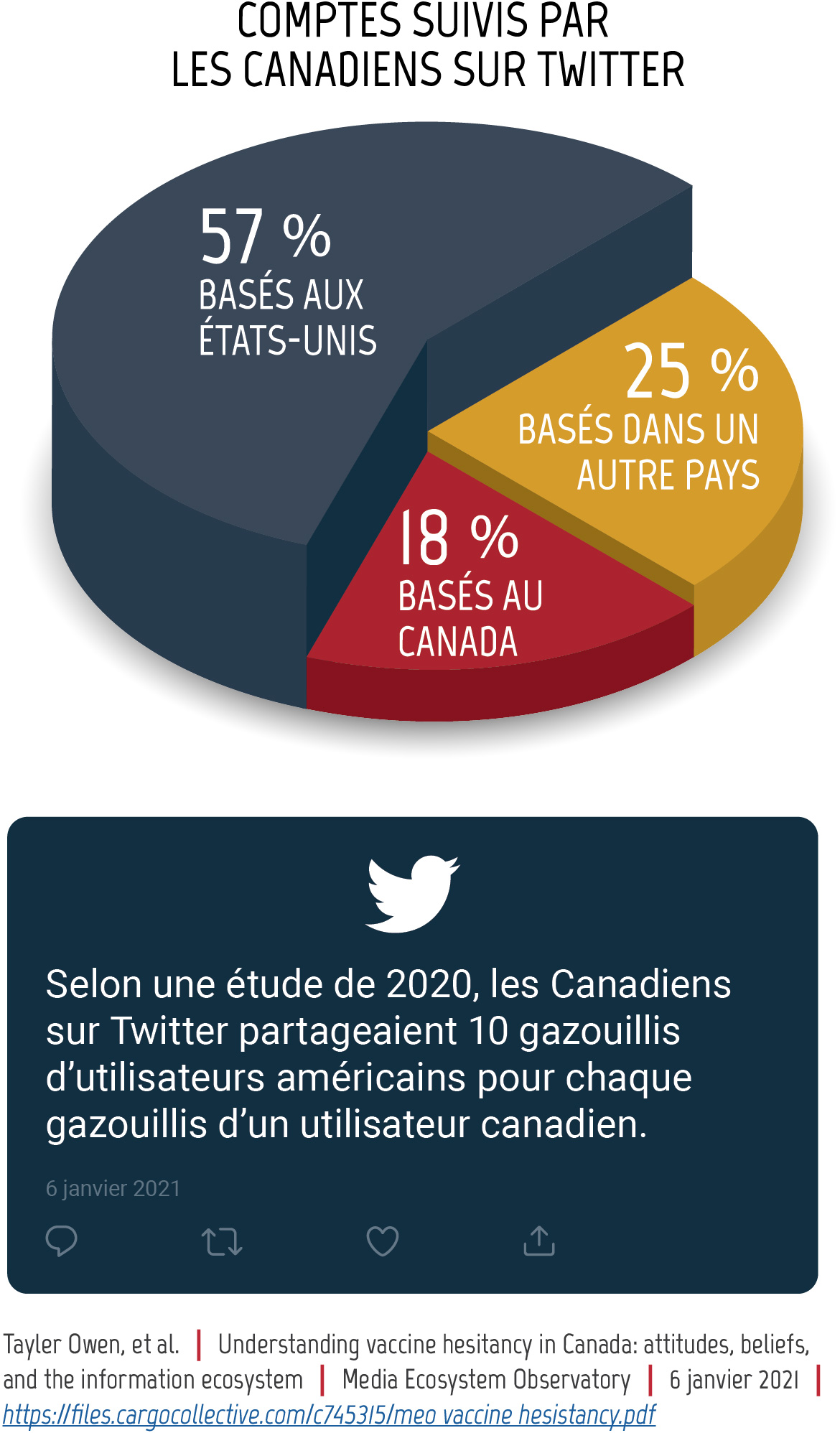

- Figure 12 Les Canadiens sur Twitter

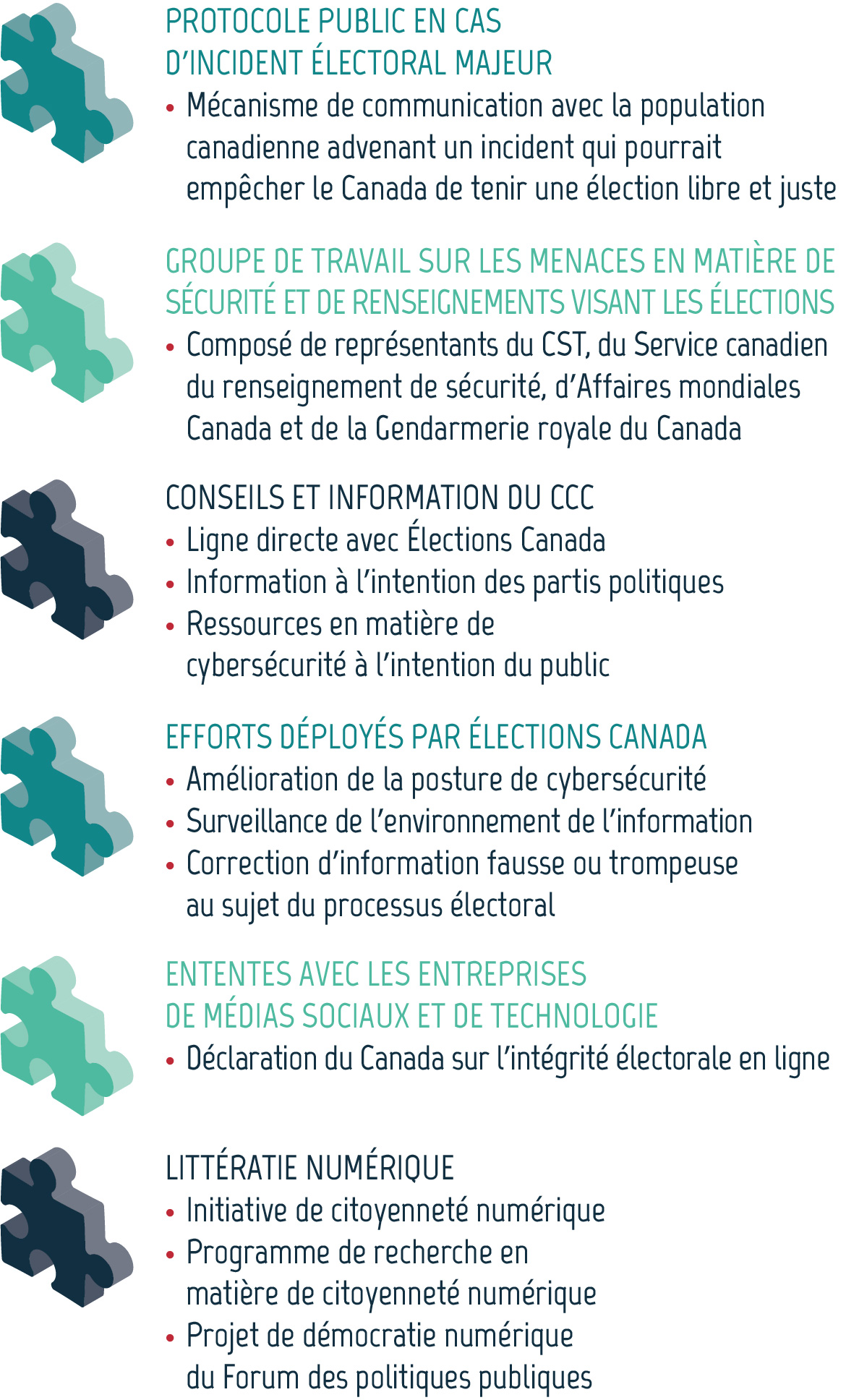

- Figure 13 Mesures adoptées pour protéger le processus démocratique du Canada

À propos du CST

Le Centre de la sécurité des télécommunications (CST) est le centre canadien d’excellence en matière de cyberopérations. Le CST est l’un des principaux organismes de sécurité et de renseignement du Canada. Il protège les réseaux informatiques et les renseignements de grande importance du Canada et procède à la collecte de renseignement électromagnétique étranger. Il fournit également de l’assistance aux organismes fédéraux chargés de l’application de la loi et de la sécurité dans leurs activités légalement autorisées lorsqu’ils requièrent l’expertise technique unique du CST.

En outre, le CST protège les réseaux informatiques et l’information électronique d’importance pour le gouvernement du Canada afin d’aider à contrer les activités parrainées par des États et les cybermenaces criminelles contre nos systèmes. Les activités de renseignement électromagnétique étranger du CST appuient les processus décisionnels du gouvernement en matière d’affaires internationales, de défense et de sécurité, car elles permettent aux décisionnaires de mieux comprendre les crises et événements mondiaux et de promouvoir les intérêts du Canada dans le monde.

Relevant du CST, le Centre canadien pour la cybersécurité (CCC) embauche des spécialistes de la cybersécurité dignes de confiance et s’est vu confier un mandat précis et axé sur la collaboration avec le gouvernement, le secteur privé et le milieu universitaire afin d’assurer la sécurité du Canada en ligne.

Le CST et le CCC jouent un rôle important dans la protection du Canada et de sa population contre le terrorisme d’origine étrangère, l’espionnage étranger, les cybermenaces, l’enlèvement de Canadiens à l’étranger, les attentats contre nos ambassades et d’autres menaces graves émanant de l’étranger, en vue d’aider à assurer la prospérité, la sécurité et la stabilité de notre pays.

Sommaire

Les auteurs de cybermenace continuent de s’en prendre aux processus démocratiques de partout dans le monde. La présente évaluation se penchera sur les tendances mondiales entourant les cybermenaces contre les processus démocratiques (qui comprennent les électeurs, les partis politiques et les élections) et examinera la menace qui pèse sur le Canada, particulièrement les répercussions de la pandémie de COVID-19.

Principales conclusions :

Tendances mondiales

- Les processus démocratiques restent une cible populaire. Après avoir connu une hausse de 2015 à 2017, la proportion des processus ciblés par des auteurs de cybermenace est restée relativement stable depuis 2017.

- Nous estimons que la grande majorité des cybermenaces ayant touché des processus démocratiques de 2015 à 2020 peuvent être attribuées à des auteurs de cybermenace parrainés par des États. Ces derniers ciblent des processus démocratiques pour servir leurs objectifs stratégiques (c'est-à-dire des objectifs politiques, économiques et géopolitiques).

- La Russie, la Chine et l’Iran sont fort probablement responsables de la plupart des activités de cybermenace parrainées par des États et menées contre des processus démocratiques partout dans le monde.

- Souvent, les auteurs de cybermenace ciblent une combinaison d’électeurs, de partis politiques et infrastructures électorales. Nous estimons que les auteurs de cybermenace perçoivent probablement qu’il est plus efficace de diriger leurs efforts sur plusieurs cibles liées à un processus démocratique que de se concentrer que sur un seul groupe.

- De 2015 à 2020, les cybermenaces visaient plus souvent les électeurs que les partis politiques et les élections, tant les activités d’influence étrangère en ligne que les activités de cybermenace plus traditionnelles comme le vol d’information ou le déni d’accès à des sites Web importants. D’après nous, les auteurs de cybermenace estiment probablement que le ciblage des électeurs est une façon efficace et relativement facile de s’ingérer dans les processus démocratiques.

- Nous sommes d’avis que les changements apportés aux processus démocratiques partout dans le monde en raison de la pandémie de COVID-19, comme le transfert d’une partie du processus en ligne ou l’intégration de nouvelles technologies au scrutin, augmentent presque assurément l’exposition des processus démocratiques aux cybermenaces. Plus important encore, les auteurs de cybermenace peuvent exploiter et amplifier les faussetés sur la pandémie de COVID-19 pour miner la confiance dans les élections.

Conséquences pour le Canada

- Nous sommes d’avis que comparativement à ceux d’autres pays, le processus démocratique du Canada n’est pas une cible prioritaire pour les auteurs de cybermenace parrainés par des États. Toutefois, nous croyons que l’électorat canadien devra fort probablement composer avec une forme quelconque d’ingérence étrangère en ligne (par exemple des activités de cybermenace par des auteurs étrangers ou de l’influence étrangère en ligne) avant ou pendant la prochaine élection fédérale. Il est peu probable que cette ingérence soit de l’ampleur de celle vécue aux États-Unis.

- Si l’élection fédérale devait avoir lieu pendant la pandémie, Élections Canada a dressé un plan pour protéger la santé et la sécurité de tous les participants au processus électoral. Toute modification au processus électoral peut entraîner une hausse de la cybermenace, mais nous estimons que les modifications prévues n’occasionneront pas une intensification considérable de la cybermenace qui pèse sur le processus démocratique du Canada.

À propos du présent document

Le présent document est une mise à jour des rapports du CST Cybermenaces contre le processus démocratique du Canada de 2017 et Le point sur les cybermenaces contre le processus démocratique du Canada en 2019. Il vise à informer les Canadiens et Canadiennes des cybermenaces qui pèsent sur le processus démocratique.

Portée

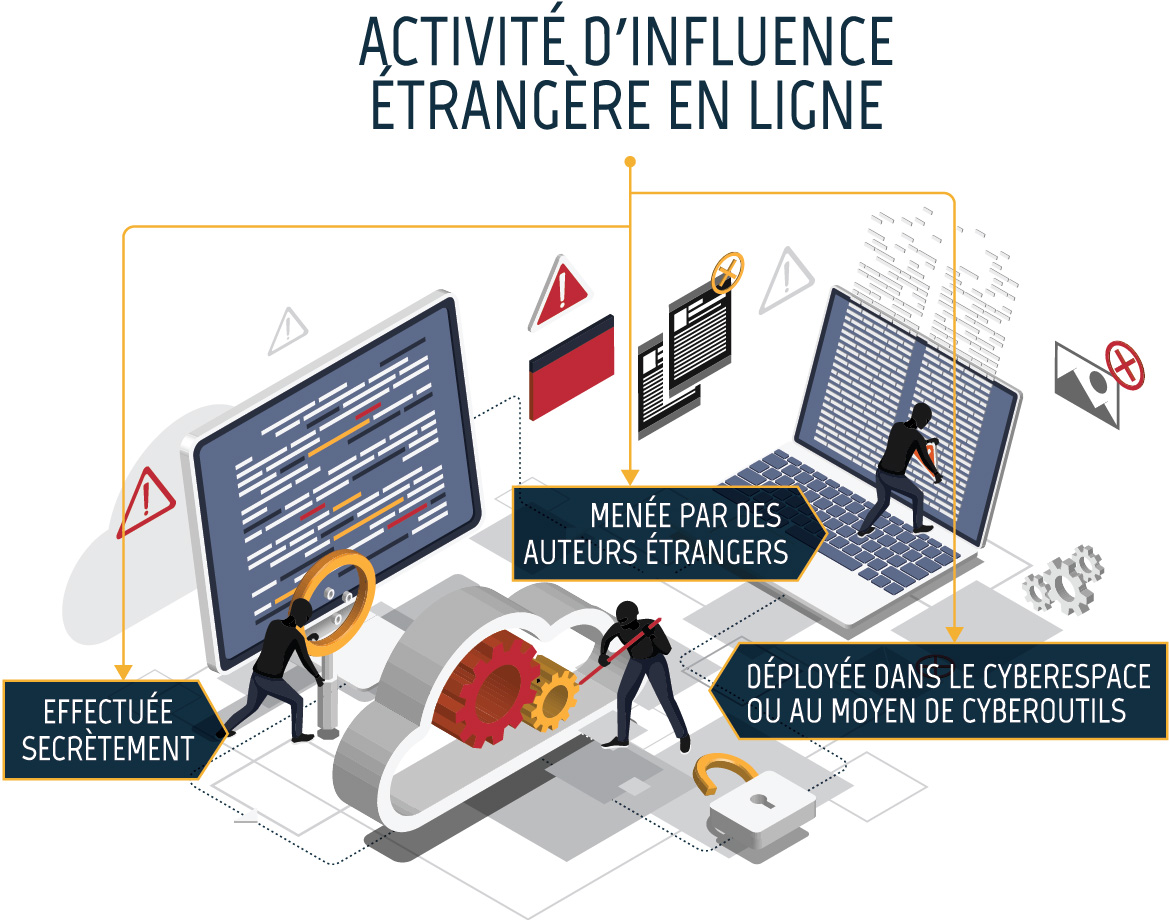

Le présent rapport traite des cybermenaces qui touchent le processus démocratique, composé des électeurs, des partis politiques et des élections. Une cybermenace est une activité menée au moyen de cyberoutils (comme des maliciels ou des courriels de harponnage) et vise à compromettre la sécurité d’un système d’information en altérant la disponibilité, l’intégrité ou la confidentialité du système ou de l’information qu’il contient. Ce type d’activité est mené par des auteurs parrainés par des États, des cybercriminels, des hacktivistes, des personnes ayant des motivations politiques et des amateurs de sensations fortes. L’Internet est truffé d’information fausse et trompeuse, mais la présente évaluation se penche principalement sur les activités d’influence étrangère en ligne ciblant les électeurs. Ce genre d’activité d’influence se produit lorsque des auteurs de menace étrangers manipulent secrètement l’information diffusée en ligne, souvent au moyen de cyberoutils, pour influencer l’opinion et le comportement des électeurs. Nous définissons l’ingérence étrangère comme une activité secrète, trompeuse ou coercitive menée par un auteur étranger contre un processus démocratique pour servir des objectifs stratégiques. L’ingérence étrangère en ligne comprend à la fois les cybermenaces menées par des auteurs étrangers et des activités d’influence étrangère en ligne. Ces définitions sont propres à notre contexte des cybermenaces contre le processus démocratique du Canada; des expressions semblables peuvent être employées différemment par d’autres établissements fédéraux canadiens.

Sources

Les propos formulés dans le présent document sont fondés sur des sources classifiées et non classifiées. Le volet du mandat du CST touchant le renseignement étranger procure à l’organisme de précieuses informations sur le comportement des adversaires. Le fait de défendre les systèmes d’information du gouvernement du Canada place le CST dans une position unique pour observer l’évolution du contexte des cybermenaces.

Restrictions

Le présent document traite d’une panoplie de cybermenaces qui pèsent sur les activités politiques et électorales à l’échelle nationale et internationale et repose sur l’information à laquelle nous avions accès. La prestation de conseils sur l’atténuation des menaces ne s’inscrit pas dans la portée du présent rapport.

Information supplémentaire

Les lecteurs qui souhaitent en savoir plus sur les cyberoutils et le paysage en évolution des cybermenaces sont priés de consulter l’Évaluation des cybermenaces nationales 2020 (ECN 2020) et l’Introduction à l’environnement de cybermenaces.

Le CCC offre une foule d’autres ressources en ligne, dont Pensez cybersécurité, Ne mordez pas à l’hameçon : Reconnaître et prévenir les attaques par hameçonnage et Pratiques exemplaires en cybersécurité.

Lexique des estimations

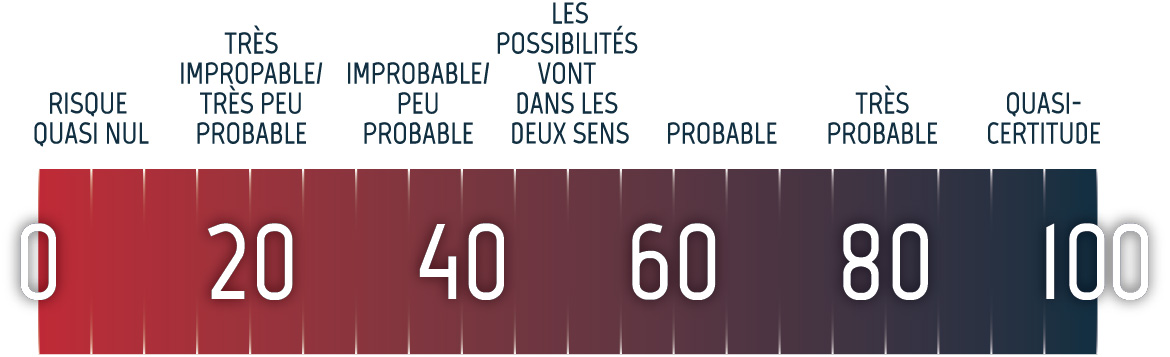

Description détaillée - Lexique des estimations

Graphique faisant coïncider le lexique des estimations aux pourcentages. Ces nombres ne proviennent pas d’analyses statistiques, mais sont plutôt basés sur la logique, les renseignements disponibles, des jugements antérieurs et des méthodes qui accroissent la précision des estimations.

- Risque quasi nul – 0 %

- Très peu probable/très improbable – 20 %

- Peu probable/improbable – 40 %

- Les possibilités vont dans les deux sens – 50 %

- Probable – 60 %

- Très probable – 80 %

- Quasi-certitude – 100 %

Nos principaux jugements sont basés sur un processus d’analyse qui comprend l’évaluation de la qualité de l’information disponible, l’étude d’autres explications possibles, la réduction de biais et l’utilisation d’un langage probabiliste. On emploiera des termes tels que « on considère que » ou « selon nos observations » pour communiquer les évaluations analytiques. On utilisera des qualificatifs comme « possiblement », « probable » et « très probable » pour exprimer les probabilités.

Le présent document est basé sur des renseignements disponibles en date du 12 juillet 2021.

Le tableau ci-dessous fait coïncider le lexique des estimations à une échelle de pourcentage approximative. Ces nombres ne proviennent pas d’analyses statistiques, mais sont plutôt basés sur la logique, les renseignements disponibles, des jugements antérieurs et des méthodes qui accroissent la précision des estimations.

Introduction

Dans le monde entier, les processus démocratiques continuent de subir les contrecoups de cybermenaces. Un processus démocratique se compose de participants, comme les électeurs et les partis politiques, et d’événements, comme les élections. Les activités de cybermenace sont menées contre ces participants et ces événements par des auteurs parrainés par des États, des cybercriminels, des auteurs ayant des motivations politiques, des hacktivistes et des amateurs de sensations fortes. Nous avons pu observer à quel point les tactiques utilisées par ces auteurs de menace ont évolué au fil du temps, alors que ceux-ci s’adaptent aux nouvelles occasions et aux nouveaux outils qui leur permettent d’ébranler plus facilement le processus démocratique.

Le fait de s’attaquer aux processus démocratiques demeure en grande partie une activité stratégique. Les auteurs de cybermenace parrainés par des États ayant des liens avec la Russie, la Chine et l’Iran sont ceux, d’après nos observations, qui ont dirigé le plus grand nombre d’activités de cybermenace à l’endroit des processus démographiques à travers le monde.

La pandémie de COVID-19 a entraîné d’importants changements relatifs au fonctionnement des processus démocratiques dans le monde, y compris au Canada. Dans plusieurs pays, les campagnes électorales des partis politiques et de leurs candidats se font presque exclusivement en ligne. Les employés des organismes chargés des élections ont été contraints de planifier et de se préparer pour les élections en travaillant de la maison. Le déroulement du vote a dû également être adapté pour assurer la santé des électeurs et du personnel des bureaux de scrutin et pour veiller à ce que tous les membres admissibles de la société puissent voter en toute sécurité. Malgré tout, on considère que les changements aux procédures électorales liés à la COVID-19 ont eu très peu de répercussions sur les cybermenaces observées à l’endroit des élections.

Toutefois, ces mêmes changements, dont la popularité croissante du vote par la poste ou les retards de diffusion des résultats, ont entraîné la propagation de faussetés et de théories du complot qui remettent en question la légitimité du résultat du vote. Tout cela se produit à un moment où l’écosystème informationnel en ligne est déjà truffé de contenus mensongers et trompeurs. Des auteurs, qui se trouvent au pays ou à l’étranger, créent et partagent de fausses allégations pour en tirer des avantages politiques ou géopolitiques ou encore pour manipuler ou nuire à un public cible ou à la société. D’autres partagent ces contenus parce qu’ils pensent qu’ils sont vrais. Il devient de plus en plus difficile de déterminer qui partage la fausse information et pourquoi. Dans un tel contexte, il est plus facile pour les auteurs étrangers hostiles d’effectuer des activités d’influence en ligne, d’alimenter les divisions au sein de la société et de miner la confiance dans les institutions démocratiques.

Les auteurs de menace ont de nombreuses occasions de s’en prendre aux processus démocratiques, mais il est important de souligner les progrès importants accomplis ces dernières années pour protéger la démocratie à travers le monde, entre autres les efforts déployés par les gouvernements, des organisations non gouvernementales, des organismes de recherche, la société civile, les médias traditionnels, les médias sociaux et des entreprises spécialisées dans la technologie afin d’améliorer les pratiques de cybersécurité, de sensibiliser et d’intervenir rapidement en cas d’incidents. Par exemple, le Canada a mis en œuvre une vaste gamme de mesures, y compris des dispositions législatives (p. ex. la Loi sur la modernisation des élections), des accords avec des entreprises de médias sociaux, ainsi que plusieurs initiatives permettant d’améliorer les mécanismes de communication et de partage de l’information entre Élections Canada, les organismes canadiens de la sécurité et du renseignement, d’autres ministères, les partis politiques et les électeurs.

Dans la présente évaluation, nous examinons les cybermenaces qui sont dirigées contre les processus démocratiques à travers le monde et analysons ce que cela implique pour le Canada, en apportant une attention spéciale aux impacts de la COVID-19. Nous décrivons d’abord la raison pour laquelle le Canada pourrait devenir la cible d’un adversaire. Nous discutons des conséquences possibles d’une cyberactivité contre les processus démocratiques, et nous donnons un aperçu des impacts de la pandémie de COVID-19 sur cette menace. Par la suite, nous décrivons plus en détail les cybermenaces qui planent sur les électeurs, les partis politiques et les élections à travers le monde. Enfin, nous discutons des tendances mondiales relatives aux cyberactivités menées contre les processus démocratiques et ce que cela signifie concrètement dans le contexte canadien.

Pourquoi cibler le processus démocratique du Canada?

Le Canada dans le monde

Le Canada joue un rôle actif au sein de la communauté internationale en participant à d’importants forums multilatéraux, notamment l’Organisation du Traité de l’Atlantique Nord (OTAN), l’Organisation de coopération et de développement économiques (OCDE), le Groupe des 20 (G20) et le Groupe des 7 (G7).Note de bas de page 1 Les choix du gouvernement du Canada en matière de politique étrangère, de déploiements militaires, d’accords commerciaux et d’investissements, de relations diplomatiques, d’aide internationale ou de politique sur l’immigration intéressent les autres États. La position du Canada sur une question peut avoir une influence sur les intérêts fondamentaux d’autres pays, de groupes étrangers et de particuliers. Des auteurs de menace pourraient utiliser des cyberoutils pour cibler le processus démocratique du Canada dans le but de modifier les résultats des élections, d’influencer les choix des décideurs politiques et les relations du gouvernement avec ses partenaires étrangers et nationaux ou de nuire à la réputation du Canada à l’échelle mondiale.

Le Canada mène des activités en ligne, tout comme les auteurs de menace

Selon les dernières estimations, environ 94 % des Canadiens utilisaient Internet en 2021.Note de bas de page 2 La grande majorité des Canadiens utilisent les services des grandes sociétés Internet, comme Facebook ou Google, pour obtenir de l’information, communiquer entre eux et bâtir des communautés. Lorsque les Canadiens communiquent ensemble et accèdent à de l’information en ligne, ils s’exposent aux auteurs de cybermenace et aux outils que ceux-ci utilisent pour s’immiscer dans le processus démocratique. Les auteurs de menace qui veulent perturber ce processus peuvent tirer profit non seulement des Canadiens vivant dans une société toujours plus branchée, mais aussi des services en ligne qu’ils utilisent régulièrement. Les cybercriminels qui essaient de faire de l’argent et les amateurs de sensations fortes qui cherchent à relever un défi ou à obtenir de la notoriété peuvent aussi cibler les processus démocratiques du Canada. Bien que ces activités n’aient pas une orientation stratégique, elles ont quand même une incidence sur le fonctionnement des processus démocratiques et la perception des électeurs en ce qui a trait à la sécurité, à la légitimité et à l’impartialité des résultats.

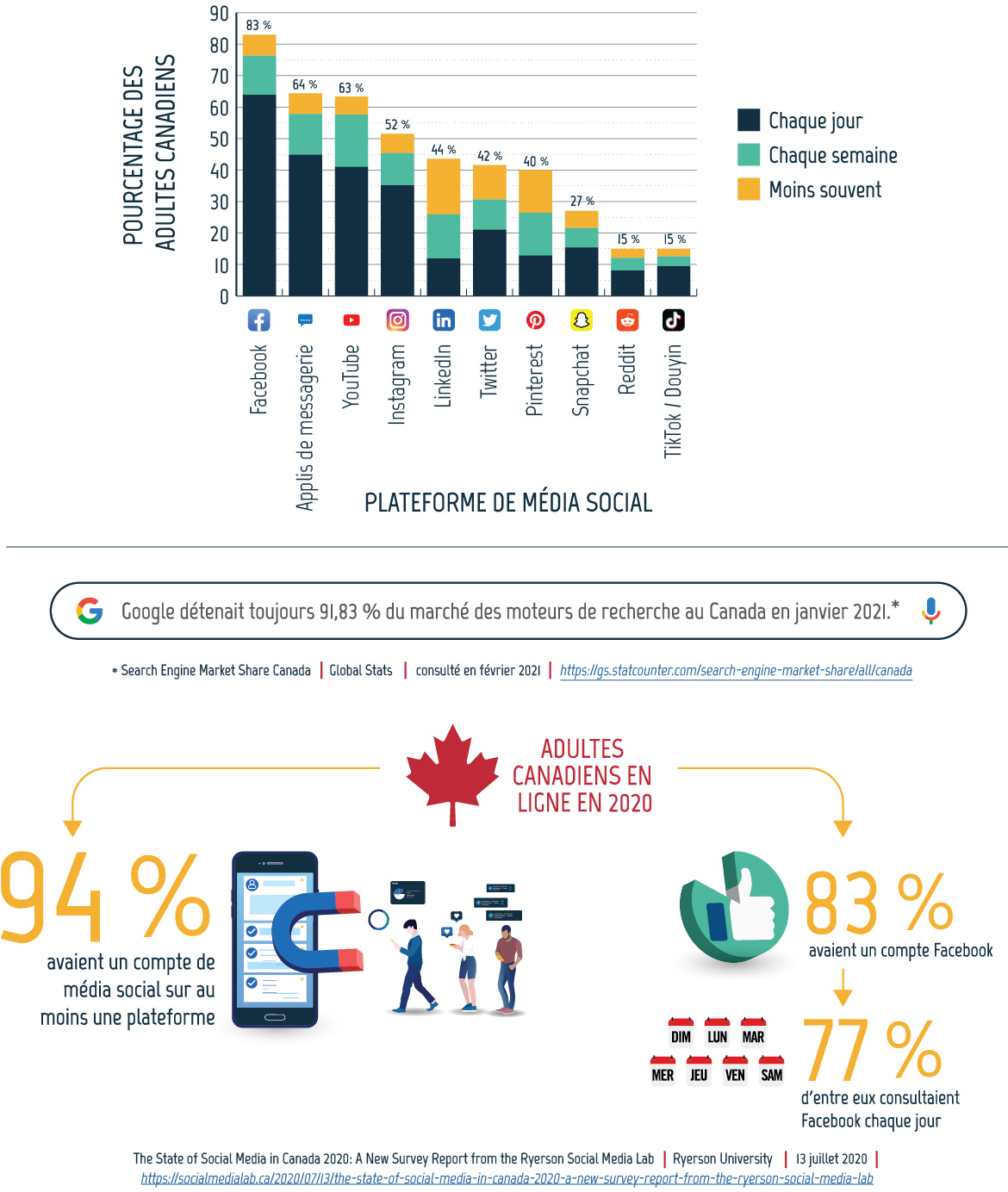

Figure 01 Fréquence d’utilisation des médias sociaux par des adultes en 2020

Description détaillée - Fréquence d’utilisation des médias sociaux par des adultes en 2020

Graphique à barres montrant les statistiques sur la fréquence d’utilisation des médias sociaux par des adultes canadiens en 2020. Comprend les icônes des différentes plateformes de médias sociaux. Les données sont dans le tableau ci-dessous :

| Plateforme de média social | Total du pourcentage d’adultes canadiens qui utilisent la plateforme | Pourcentage d’adultes canadiens qui utilisent la plateforme chaque jour | Pourcentage d’adultes canadiens qui utilisent la plateforme chaque semaine | Pourcentage d’adultes canadiens qui utilisent la plateforme moins souvent |

|---|---|---|---|---|

| 83 % | 63,91 % | 12,45 % | 6,64 % | |

| Messaging Apps | 64 % | 44,85 % | 13 % | 6,5 % |

| YouTube | 63 % | 40,96 % | 16,64 % | 5,76 % |

| 52 % | 35,19 % | 10,2 % | 6,12 % | |

| Linkedln | 44 % | 11,88 % | 14,08 % | 17,6 % |

| 42 % | 21 % | 9,6 % | 10,92 % | |

| 40 % | 12,8 % | 13,6 % | 13,6 % | |

| Snapchat | 27 % | 15,39 % | 6,21 % | 5,4 % |

| 15 % | 8,1 % | 4,05 % | 2,85 % | |

| TikTok/Douyin | 15 % | 9,45 % | 3,15 % | 2,4 % |

Données tirées de : « The State of Social Media in Canada 2020: A New Survey Report from the Ryerson Social Media Lab. » Ryerson University. 13 juillet 2020. https://socialmedialab.ca/2020/07/13/the-state-of-social-media-in-canada-2020-a-new-survey-report-from-the-ryerson-social-media-lab.

Une barre de recherche Google contient le texte suivant : Google détenait toujours 91,83 % du marché des moteurs de recherche au Canada en janvier 2021.*

* Information tirée de : « Search Engine Market Share Canada. » GlobalStats. Consulté en février 2021. https://gs.statcounter.com/search-engine-market-share/all/canada.

L’image d’un téléphone intelligent et d’un aimant qui pointe vers trois personnes tenant des téléphones accompagne le texte suivant :

Des adultes canadiens en ligne en 2020, 94 % avaient un compte de média social sur au moins une plateforme.

L’image d’un graphique circulaire montrant l’icône J’aime de Facebook et l’image d’icônes de calendrier montrant les sept jours de la semaine accompagnent le texte suivant :

Des adultes canadiens en ligne en 2020, 83 % avaient un compte Facebook et 77 % d’entre eux consultaient Facebook chaque jour.

Ces deux énoncés sont tirés de : « The State of Social Media in Canada 2020: A New Survey Report from the Ryerson Social Media Lab. » Ryerson University. 13 juillet 2020. https://socialmedialab.ca/2020/07/13/the-state-of-social-media-in-canada-2020-a-new-survey-report-from-the-ryerson-social-media-lab.

Des cyberoutils et des services améliorés à la portée des auteurs de menace

Dans l’ECN 2020, nous avons observé que le développement des marchés commerciaux pour les cyberoutils et les talents a permis de réduire le temps nécessaire aux États pour établir des cybercapacités et d’augmenter le nombre d’États qui se sont dotés de cyberprogrammes. Alors que de plus en plus d’États ont accès à des cyberoutils, ceux qui voulaient cibler les processus démocratiques sans disposer des capacités nécessaires pour le faire peuvent maintenant entreprendre ce type de cyberactivité plus facilement. La prolifération de cyberprogrammes soutenus par les États rend les choses plus difficiles lorsque vient le moment de repérer les activités de cybermenace, de les attribuer à leurs auteurs et de se défendre contre celles-ci de façon plus générale.

À cela s’ajoute un vaste marché illicite offrant des outils et des services qui permettent aux cybercriminels de réduire considérablement leur temps de préparation et de mener des activités plus complexes et sophistiquées.Note de bas de page A De nombreux marchés en ligne permettent aux marchands de vendre des cyberoutils et des services spécialisés à des acheteurs qui s’en servent à des fins de cybercriminalité, comme la défiguration de sites Web, le cyberespionnage, les attaques par déni de service distribué (DDoS) et les attaques par rançongiciel.Note de bas de page B N’importe lequel de ces outils peut être utilisé contre des processus démocratiques pour obtenir un gain financier, envoyer un message politique ou essayer d’influencer une élection.

Hypertrucage : au-delà des images et de la vidéo

Cette technologie en évolution, fondée sur l’intelligence artificielle (IA) et utilisée par des auteurs de cybermenace pour créer du contenu en ligne faux ou trompeur, est devenue bon marché et facile d’accès.Note de bas de page 3 L’ECN 2020 traitait des vidéos synthétisées par hypertrucage et expliquait comment l’utilisation de ce procédé permettait de créer des vidéos synthétiques d’événements ou de personnalités publiques ayant l’air vraies. Alors que des entreprises spécialisées dans la technologie ont investi des ressources pour faire progresser la détection automatique de vidéos hypertruquées, d’autres personnes ont mis au point d’autres formes de supports générés par IA en évolution rapide plus difficiles à détecter, comme l’écriture générée par IA (p. ex. le texte hypertruqué) et le son hypertruqué.Note de bas de page 4 Les auteurs de menace peuvent utiliser le texte hypertruqué pour s’immiscer dans le processus électoral, notamment en ciblant les électeurs au moyen de la désinformation, en recourant à l’hameçonnage contre les candidats et leur personnel et en faisant une mauvaise utilisation des processus gouvernementaux en ligne.Note de bas de page 5 Le texte hypertruqué passe maintenant le plus souvent inaperçu chez les humains. En effet, dans le cadre d’une étude réalisée en 2019, on a demandé à des individus de classer des commentaires selon qu’ils provenaient d’un humain ou d’un robot; les résultats du classement n’étaient pas meilleurs que si les commentaires avaient été divisés au hasard.Note de bas de page 6 Les auteurs de menace peuvent aussi cibler les électeurs au moyen de matériel audio généré par IA qui imite la tonalité, l’accentuation et les idiosyncrasies des candidats ou du personnel des bureaux de scrutin.

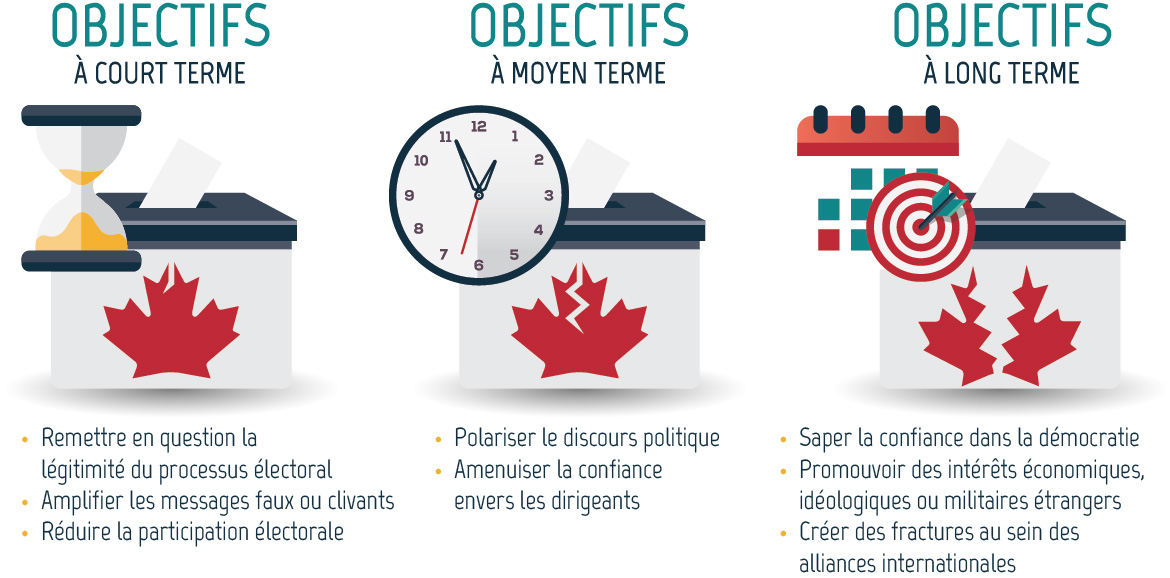

Effets des cyberactivités menées contre les processus démocratiques

Les activités de cybermenace menées contre les processus démocratiques à travers le monde peuvent avoir des effets à court, à moyen et à long termes. Dans certains cas, la perception d’une activité de cybermenace réussie contre les processus démocratiques pourrait miner la confiance du public dans les institutions démocratiques, et ce, même si la cyberactivité ne s’est jamais concrétisée ou n’a eu aucune conséquence sérieuse. Par exemple, l’appareil du renseignement des États-Unis a constaté que durant l’élection présidentielle américaine de 2020, certains auteurs étrangers ont diffusé de fausses allégations ou ont multiplié des allégations concernant de présumées compromissions de modes de scrutin pour miner la confiance dans le processus électoral et mettre en doute les résultats.Note de bas de page 7 De nombreuses allégations de fraude électorale ont ébranlé cette élection et ont persisté même après avoir été démenties.Note de bas de page 8 Ces allégations ont fragilisé, de façon durable, la confiance dans les processus démocratiques aux États-Unis.Note de bas de page 9

Lorsqu’une activité de cybermenace contre des partis politiques ou l’infrastructure des élections est combinée à des activités d’influence étrangère en ligne, les impacts qui en découlent peuvent être plus importants. Par exemple, les auteurs de cybermenace peuvent voler des renseignements sensibles concernant un candidat et diffuser ces renseignements dans les médias sociaux pour faire baisser la cote de popularité de ce candidat.

À court terme, les cybermenaces peuvent notamment avoir les conséquences suivantes :

- mettre en évidence un message faux ou clivant;

- dissimuler l’information légitime;

- nuire à la popularité ou au soutien des candidats;

- semer le doute sur la légitimité du processus électoral et les résultats;

- favoriser les résultats désirés pour les élections;

- détourner l’attention des électeurs des enjeux importants;

- limiter la participation électorale.

Les conséquences à moyen et à long termes sont les suivantes :

- saper la confiance du public envers le processus démocratique;

- diminuer la confiance envers le journalisme et les médias;

- créer des fractures au sein des alliances internationales;

- augmenter la division et diminuer la cohésion sociale;

- amenuiser la confiance envers les dirigeants;

- promouvoir les intérêts économiques, géopolitiques ou idéologiques d’États étrangers hostiles.

Figure 02 Objectifs à court, à moyen et à long termes des auteurs de cybermenace parrainés par des États

Description détaillée - Objectifs à court, à moyen et à long termes des auteurs de cybermenace parrainés par des États

- Objectifs à court terme

- Remettre en question la légitimité du processus électoral

- Amplifier les messages faux ou clivants

- Réduire la participation électorale

- Objectifs à moyen terme

- Polariser le discours politique

- Amenuiser la confiance envers les dirigeants

- Objectifs à long terme

- Saper la confiance dans la démocratie

- Promouvoir des intérêts économiques, idéologiques ou militaires étrangers

- Créer des fractures au sein des alliances internationales

Les titres Objectifs à court terme, Objectifs à moyen terme et Objectifs à long terme sont accompagnés d’images d’urnes électorales montrant une feuille d’érable de plus en plus déchirée sur le dessus et une icône dans le coin supérieur gauche. Le titre Objectifs à court terme montre une feuille d’érable peu déchirée et un sablier. Le titre Objectifs à moyen terme montre une feuille d’érable à moitié déchirée et une horloge. Le titre Objectifs à long terme montre une feuille d’érable complètement déchirée et un calendrier avec une cible.

Impacts de la pandémie de COVID-19 sur les processus démocratiques

En 2020, au moins 40 pays et territoires à travers le monde ont dû reporter des élections et des référendums à l’échelle nationale en raison de la pandémie de COVID-19 alors qu’au moins 79 élections et référendums à l’échelle nationale se sont quand même tenus pendant la pandémie.Note de bas de page 10 La majorité des États ont mis en place des mesures sanitaires et de distanciation, et beaucoup ont proposé différents moyens de vote pour permettre aux gens en isolement volontaire ou à ceux dont la santé est plus fragile de voter en toute sécurité et de réduire l’achalandage dans les bureaux de scrutin. Par exemple, des États ont élargi le vote par la poste, ont autorisé le vote par téléphone, ont prolongé les heures de vote et augmenté le nombre de bureaux de scrutin.Note de bas de page 11

Dans l’ensemble, les modifications apportées aux procédures électorales en raison de la COVID-19 semblent avoir eu une incidence limitée sur la cybermenace qui pèse sur les élections. Elles ont créé de nouvelles possibilités pour les auteurs de cybermenace, mais d’après nos observations, ces derniers n’ont pas vraiment changé la fréquence de leurs activités. Même si les auteurs de menace peuvent tenter de brouiller la communication sur les modifications apportées aux procédures de vote ou cibler des campagnes électorales en ligne, nous estimons que les meilleures occasions qui s’offrent à eux sont les messages liés à la COVID-19 qu’ils peuvent utiliser pour miner la confiance de la population dans les élections.Note de bas de page 12 Ces messages servent entre autres à établir un lien entre la fraude électorale et le vote par la poste et exagèrent les risques pour la santé publique que représentent les votes en personne.Note de bas de page 13

Cibles principales du processus démocratique

Dans le rapport intitulé Le point sur les cybermenaces contre le processus démocratique du Canada en 2019, nous avons déterminé trois cibles principales au sein du processus démocratique : les électeurs, les partis politiques et les élections. La section qui suit fournit des détails supplémentaires sur les menaces auxquelles fait face chaque cible et sur l’évolution de celles-ci au cours des dernières années, plus particulièrement dans le contexte de la pandémie de COVID-19.

Les électeurs interagissent avec les partis politiques, les candidats et les autres électeurs au moyen des médias sociaux. Ils accèdent également à de l’information sur les processus de vote en ligne. Les auteurs de cybermenace manipulent l’information diffusée en ligne pour influencer l’opinion et le comportement des électeurs.

Les partis politiques se disputent l’attention et le soutien des électeurs, surtout au moyen d’Internet qu’ils utilisent pour s’organiser et communiquer avec ces derniers. Cette dépendance est encore plus marquée pendant la pandémie de COVID-19 alors que les campagnes en personne et les événements de collecte de fonds se butent à des restrictions liées à la COVID-19. Les auteurs de cybermenace se servent de cyberoutils pour cibler les sites Web, les comptes de courriel et de médias sociaux, les réseaux et les dispositifs des partis politiques, des candidats et de leur personnel. Ils ciblent également les experts-conseils, les maisons de sondage et les sociétés de recherche engagés par des partis politiques.

Les élections englobent tous les processus qui s’enclenchent lorsque des personnes votent pour les représentants du gouvernement : l’inscription des électeurs, le vote, le dépouillement du scrutin et le dévoilement du résultat au public. Les électeurs doivent avoir confiance dans la légitimité du processus. Les auteurs de cybermenace pourraient tenter de miner la confiance dans les élections ou d’entraver la participation électorale en modifiant l’information sur les sites Web, les comptes de médias sociaux, les réseaux et les dispositifs qu’utilisent les organismes d’administration électorale.

Cibler les électeurs

Figure 03 Trois composantes d’une activité d’influence étrangère en ligne

Description détaillée - Trois composantes d’une activité d’influence étrangère en ligne

Une activité d’influence étrangère en ligne est menée secrètement par des auteurs étrangers dans le cyberespace ou au moyen de cyberoutils. L’image montre trois personnes miniatures qui trafiquent un portable et un ordinateur. Il y a des messages d’erreur autour du portable et l’ordinateur indique que quelque chose a été piraté ou volé.

Nous estimons que l’influence étrangère en ligne est la cybermenace la plus importante qui pèse sur les électeurs; elle se produit lorsque des auteurs étrangers créent, diffusent ou amplifient discrètement des informations fausses et trompeuses en ligne afin d’influencer les croyances ou les comportements des électeurs. Les auteurs de cybermenace ciblent également les bases de données contenant des renseignements sur les électeurs que détiennent les partis politiques et les organismes d’administration électorale, ainsi que les sites Web que consultent les électeurs pour obtenir l’information dont ils ont besoin pour voter.

L’influence étrangère en ligne est devenue un outil courant pour les adversaires. Ils y ont recours pour servir leurs intérêts fondamentaux, comme la sécurité nationale, la prospérité économique et des objectifs idéologiques.Note de bas de page C Les campagnes d’influence en ligne peuvent avoir pour objectif :

- d’avoir un impact sur le débat public;

- d’influencer les choix des décideurs politiques;

- de compromettre les relations gouvernementales et la réputation des politiciens;

- de délégitimiser le concept de la démocratie ainsi que d’autres valeurs, comme les droits de la personne et la liberté;

- d’aggraver la friction actuelle dans les sociétés démocratiques.

L’influence étrangère et l’écosystème informationnel intérieur

Les électeurs doivent composer avec un écosystème informationnel en ligne rempli d’informations fausses et trompeuses. Ces informations peuvent provenir de sources étrangères ou intérieures. Il est souvent difficile de déterminer la provenance de l’information qui circule sur Internet et de savoir qui la diffuse et pourquoi. Bien que cela dépasse la portée de la présente évaluation, des renseignements faux ou inexacts diffusés par des auteurs nationaux (avec des intentions malveillantes ou non) peuvent avoir un effet négatif sur les électeurs et contribuer à la réalisation des objectifs des auteurs de menace étrangers, comme le fait de miner la confiance des électeurs dans les processus électoraux et de diviser davantage l’électorat.

Types de fausse information : Désinformation et mésinformation

La désinformation est une fausse information qui a été délibérément conçue et diffusée pour causer des préjudices, notamment la modification de documents officiels pour faire de fausses allégations qui paraissent légitimes ou la création d’un contenu qui semble officiel, comme un hypertrucage.Note de bas de page 14

La mésinformation est une fausse information répandue sans vouloir causer de préjudices.Note de bas de page 15 Concrètement, il est souvent difficile de faire la différence entre la mésinformation et la désinformation.

Les médias sociaux augmentent la portée des messages des auteurs nationaux qui comptent de nombreux abonnés, comme les influenceurs, les personnes ayant des comptes vérifiés ou les personnalités publiques. Une fausse information répandue par des personnalités importantes, notamment lorsqu’il s’agit de messages visant à miner la confiance envers les institutions et les processus démocratiques, peut se propager davantage et avoir une plus grande incidence sur les électeurs que lorsque des auteurs étrangers cherchent à faire la même chose de façon discrète. La portée disproportionnée de personnalités publiques a été étudiée dans le contexte de la COVID-19. En effet, des chercheurs du Reuters Institute ont constaté que même si la mésinformation liée à la COVID-19 provenant de grandes personnalités publiques comptait pour à peine 20 % des allégations de mésinformation étudiées, elles représentaient 69 % de la mobilisation dans les médias sociaux.Note de bas de page 16

Certains gouvernements et partis politiques se servent de la désinformation ou manipulent l’écosystème informationnel en ligne pour influencer les électeurs.Note de bas de page 17 Par exemple, pendant la campagne électorale de 2021 en Ouganda, Facebook a retiré un réseau de faux comptes et de comptes en double liés au gouvernement ougandais qui étaient utilisés pour augmenter la popularité des messages.Note de bas de page 18 Dans les jours qui ont suivi, le gouvernement a interdit les médias sociaux et a fermé l’accès à Internet en Ouganda.Note de bas de page 19 Les gouvernements restreignent de plus en plus l’accès à Internet durant les élections pour limiter l’accès à l’information, étouffer l’opposition et contenir la liberté d’expression.Note de bas de page 20

Influence en ligne contre compensation financière

Des entreprises privées sont de plus en plus nombreuses à offrir des services d’influence en ligne à des gouvernements et à des auteurs politiques.Note de bas de page 21 Une étude menée à Oxford en 2020 a cerné 48 cas où des entreprises privées se livraient à de la désinformation pour le compte d’un auteur politique. Depuis 2018, les mêmes chercheurs ont trouvé plus de 65 entreprises offrant la désinformation en tant que service.Note de bas de page 22 Pour y arriver, celles-ci ont recours au trollage, à des comptes automatisés, à des comptes gérés par des humains et à l’IA.Note de bas de page 23 Les gouvernements et les auteurs politiques qui embauchent des entreprises pour mener des campagnes d’influence en ligne en leur nom font appel non seulement à des sociétés de leur pays, mais aussi à des firmes basées à l’étranger.Note de bas de page 24 Par exemple, entre 2019 et 2020, la firme Archimedes Group, basée en Israël, a mené des campagnes d’influence en ligne contre des élections qui se sont déroulées en Afrique, en Amérique latine et en Asie du Sud-Est.Note de bas de page 25

Des auteurs de cybermenace parrainés par des États, dont la Russie et l’Iran, ont profité de groupes et de mouvements nationaux dans certains pays et se sont servis des messages et de la portée de ces groupes pour mieux influencer les électeurs.Note de bas de page 32 Par exemple, des auteurs de cybermenace parrainés par des États ont fait la promotion de contenus et de messages liés au mouvement QAnon dans le but de toucher l’électorat aux États-Unis. Ils se sont également fait passer pour des groupes nationaux américains pour envoyer des messages menaçants à des électeurs.Note de bas de page 33

Étude de cas : QAnon et l’influence étrangère en ligne

QAnon est un mouvement peu structuré basé sur des théories conspirationnistes réfutées. Le volume et la fréquence du contenu de ces théories sont en hausse depuis la fin de 2017.Note de bas de page 26 Principalement établies aux États-Unis, les théories de QAnon ont maintenant des adeptes dans plus de 25 pays, dont le Canada, qui est d’ailleurs l’un des quatre principaux pays à partir desquels du contenu de QAnon est publié dans les médias sociaux.Note de bas de page 27 Des groupes parrainés par la Russie et l’Iran ont diffusé du contenu relatif à QAnon.Note de bas de page 28 Des comptes de médias sociaux et de nouvelles ayant des liens avec la Russie ont fait la promotion de QAnon à ses débuts.Note de bas de page 29 Sur Twitter, des comptes qui seraient contrôlés par des auteurs de cybermenace russes ont publié en 2019 un nombre élevé de gazouillis en lien avec QAnon.Note de bas de page 30 Dans une moindre mesure, des auteurs iraniens ont fait référence à QAnon et au contenu de ses théories dans le cadre de leur activité d’influence en ligne, notamment lors d’activités qui ont eu lieu pendant l’élection américaine de 2020.Note de bas de page 31

Des intellectuels et des journalistes de pays donnés ont également été embauchés à leur insu par des auteurs de cybermenace étrangers pour rédiger des articles présentant un certain angle politique qui sont ensuite utilisés dans des campagnes plus générales d’influence étrangère.Note de bas de page 34 Cette situation ne fait que brouiller davantage la distinction entre les auteurs d’un pays et ceux de l’étranger. S’allier à des sources légitimes pour qu’elles soutiennent des points de vue spécifiques donne de la crédibilité aux messages véhiculés par des campagnes d’influence étrangère en ligne.

Cette façon de faire brouille davantage la distinction entre les auteurs d’un pays et ceux de l’étranger et donne de la crédibilité aux points de vue soutenus par des campagnes d’influence en s’alliant à des sources légitimes pour promouvoir des messages spécifiques.

Internet, plateformes de médias sociaux et électeurs

Les électeurs du monde entier obtiennent de grandes quantités d’informations en ligne, souvent par le biais des médias sociaux.Note de bas de page 35 Les plateformes de médias sociaux sont toutefois un environnement propice à la création et à la diffusion de fausses informations. Elles reposent sur des algorithmes d’apprentissage profond pour proposer du contenu aux utilisateurs et privilégient souvent des messages ayant suscité un engouement (par exemple, par le biais de partages, de mentions j’aime ou de commentaires), contribuant ainsi à l’amplification du contenu provocant.Note de bas de page 36 Par conséquent, les électeurs sont inondés d’informations trompeuses, fausses et provocatrices. Dans le contexte de la COVID-19 et des élections, certaines plateformes de médias sociaux ont adopté les mesures suivantes pour essayer de contrer la diffusion de fausses informations :

- déclasser le contenu douteux (c.-à-d. le contenu qui contrevient presque aux lignes directrices communautaires);

- fermer les comptes non authentiques;

- embaucher du personnel pour filtrer les publications et enquêter sur les cas de malfaisance;

- collaborer avec des organismes de vérification des faits et de recherche;

- signaler ou déclasser le contenu trompeur;

- diriger les utilisateurs vers des sources fiables.Note de bas de page 37

Certaines plateformes de médias sociaux, adaptées à des groupes d’utilisateurs précis, jouent un rôle essentiel dans la diffusion de contenus haineux et radicaux.Note de bas de page 38 Bien que des sites comme 4chan, 8chan, Gab et Parler n’ont pas la portée des médias sociaux plus populaires, ils permettent quand même à des personnes aux vues similaires de se rassembler pour interagir et entretenir des opinions radicales qui peuvent ensuite être propagées sur l’ensemble de la toile.Note de bas de page 39 Le retrait des contenus radicaux et faux d’un nombre croissant de plateformes conventionnelles peut aussi inciter des individus intéressés à ce type d’information à passer d’une communauté ouverte, comme Twitter, à des groupes marginaux, comme Gab, qui se targuent de permettre aux utilisateurs de publier ce qu’ils veulent.Note de bas de page 40 Des auteurs étrangers hostiles se sont servis de telles plateformes pour mener des activités d’influence étrangère en ligne. Par exemple, durant l’élection américaine de 2020, des auteurs russes ont ciblé des utilisateurs américains d’extrême droite sur Gab et Parler avec une activité d’influence étrangère en ligne visant à promouvoir le président Trump et à dénigrer le candidat Biden.

Certaines plateformes sont utilisées principalement par des communautés spécifiques et peuvent servir à censurer ou promouvoir des messages au sein de ces communautés. Par exemple, WeChat, une application de Chine offrant de multiples fonctionnalités et qui est utilisée par des milliards de personnes à travers le monde, a intensifié les divisions et a diffusé de la désinformation ou de la propagande en s’adressant spécifiquement à la diaspora chinoise qui utilise la plateforme.Note de bas de page 42

Influence étrangère en ligne sur plateformes chiffrées

Les applications de messagerie chiffrée, comme WhatsApp, Signa et Telegram, compliquent le suivi et le freinage de la propagation de fausses informations. C’est d’ailleurs pour cette raison que de nombreux groupes chassés de plateformes d’applications conventionnelles se tournent vers des applications de messagerie chiffrée.Note de bas de page 43 Par exemple, après l’expulsion de groupes américains d’extrême droite de plusieurs plateformes conventionnelles et la fermeture de la plateforme Parler en raison des mesures prises par Apple, Google et Amazon, beaucoup d’utilisateurs d’extrême droite se sont tournés vers des applications de messagerie chiffrée comme Signal, CloutHub, MeWe, Telegram et Rumble.Note de bas de page 44 De plus, de par le caractère fermé de ces applications, la plupart des utilisateurs communiquent avec des gens qu’ils jugent dignes de foi. La transmission d’information à de grands groupes augmente également le risque qu’une fausse information soit interprétée comme un fait. Pendant la pandémie de COVID-19, les applications de messagerie chiffrée sont aussi devenues une courroie de transmission majeure pour tout ce qui touche la mésinformation, les fraudes et les canulars liés au domaine médical.Note de bas de page 45

La COVID-19 et la cybermenace qui plane sur les électeurs

La pandémie de COVID-19 offre de nouvelles occasions d’influence étrangère en ligne visant à saper la confiance des électeurs dans les processus électoraux et à baisser le taux de participation aux élections.Note de bas de page 46 Beaucoup de pays ont étendu l’accès au scrutin postal et ont opté pour d’autres méthodes de vote afin de réduire l’affluence aux urnes et de protéger les électeurs à risque. Toutefois, cela ouvre la voie aux auteurs de cybermenace pour créer ou amplifier des informations fausses faisant un lien entre le vote par la poste ou d’autres nouvelles modalités de vote et la fraude électorale. Les auteurs étrangers hostiles peuvent également créer et amplifier les messages pour fausser la perception qu’ont les électeurs du risque de contracter la COVID-19 aux urnes dans le but de baisser le taux de participation. Même si elles n’affectent pas le taux de participation, l’omniprésence de ces propos et la perception selon laquelle la COVID-19 fait diminuer la participation au vote risquent de miner la confiance des électeurs à l’égard des résultats. Enfin, les changements apportés aux procédures de vote, comme d’augmenter le nombre de jours prévus pour le scrutin et d’accroître l’utilisation du vote par la poste, peuvent retarder la diffusion des résultats. Un tel retard permet aux auteurs de menace de faire de la désinformation, par exemple en donnant de faux résultats, avant que les organismes d’administration électorale aient l’occasion de diffuser l’information exacte.

Cibler les partis politiques

Les auteurs de cybermenace ciblent les partis politiques, les candidats et leur personnel de différentes façons pour :

- perturber l’engagement auprès du public afin d’obtenir un gain financier, pour nuire à un parti politique ou à un candidat, ou pour obtenir de la publicité;

- voler de l’information sensible ou exclusive, notamment celle contenue dans des bases de données;

- entraver les procédures des partis politiques entreprises en ligne.

Nous estimons que les cybercriminels continueront presque assurément de tirer profit de la présence en ligne des partis politiques ou des politiciens pour en tirer des gains financiers, que ce soit en détournant des sites Web ou des comptes de partis politiques ou de politiciens ou en créant de faux sites Web, comptes, courriels ou autres communications conçus pour donner l’impression d’être officiels. Les cybercriminels peuvent utiliser un rançongiciel ou y aller d’attaques DDoS pour perturber des événements ou des pages en ligne et tenter de soutirer de l’argent à des politiciens et à des partis politiques. Selon Cloudflare, une entreprise américaine de services de sécurité de site Web, un nombre considérable d’activités DDoS a été observé contre des sites Web de campagnes politiques américaines en 2020.Note de bas de page 47 Les cybercriminels peuvent également compromettre les ressources en ligne de politiciens et de partis politiques d’autres façons. Par exemple, lors de l’élection américaine de 2020, le site Web de la campagne électorale d’un candidat a été compromis par des cybercriminels qui ont tenté de l’utiliser pour percevoir de la cryptomonnaieNote de bas de page 48 De plus, certains cybercriminels tirent profit des événements dans l’actualité, dont les élections, pour cibler leurs victimes en leur envoyant des courriels d’hameçonnage sur des sujets d’intérêt pour inciter les destinataires à ouvrir des pièces jointes malveillantes ou à cliquer sur des liens malveillants.Note de bas de page 49 Lorsqu’il est question de leurres liés aux élections, les victimes sont des membres de partis politiques, des candidats, leur personnel, des électeurs ou d’autres personnes qui s’intéressent aux élections.

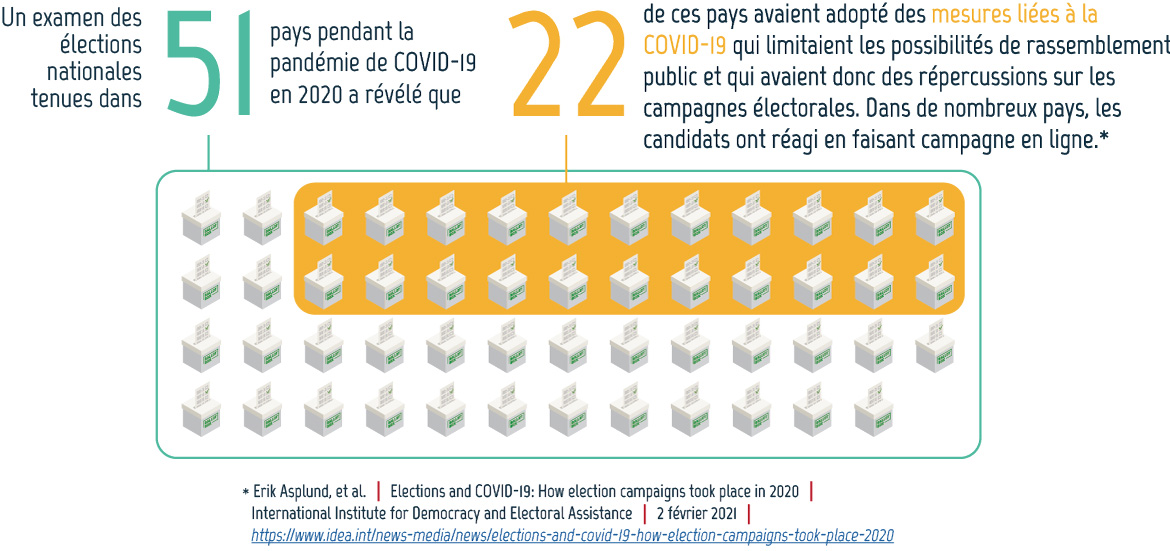

Figure 04 Campagnes politiques pendant la pandémie de COVID-19

Description détaillée - Campagnes politiques pendant la pandémie de COVID-19

Un examen des élections nationales tenues dans 51 pays pendant la pandémie de COVID-19 en 2020 a révélé que 22 de ces pays avaient adopté des mesures liées à la COVID-19 qui limitaient les possibilités de rassemblement public et qui avaient donc des répercussions sur les campagnes électorales. Dans de nombreux pays, les candidats ont réagi en faisant campagne en ligne.

Le texte est accompagné d’une image de 51 urnes électorales, dont 22 sont en surbrillance.

L’information est tirée de : Erik Asplund, et al. « Elections and COVID-19: How election campaigns took place in 2020. » International Institute for Democracy and Electoral Assistance. 2 février 2021. https://www.idea.int/news-media/news/elections-and-covid-19-how-election-campaigns-took-place-2020.

Les auteurs parrainés par des États s’intéressent également aux réseaux, aux sites Web et aux comptes de courriel et de médias sociaux de partis politiques, de candidats et de leur personnel. Le fait de perturber la campagne d’un candidat ou d’un parti politique peut avoir une incidence sur l’appui que reçoit ce parti ou miner la confiance dans l’équité du processus électoral. Les hacktivistes, les auteurs ayant une motivation politique et les amateurs de sensations fortes ont également ciblé des sites Web et des événements de partis politiques et de candidats pour diffuser leurs propres messages et pour obtenir de la publicité.Note de bas de page 50

En outre, l’information sensible liée à un parti politique ou à un candidat ainsi que les bases de données des partis politiques renfermant des renseignements personnels sont attrayantes tant pour les cybercriminels que pour les auteurs parrainés par des États. Les maisons de sondage, les sociétés de recherche et les experts-conseils embauchés par des partis politiques ou des candidats détiennent également de l’information intéressante pour les auteurs de cybermenace. Les bases de données volées peuvent servir à des cyberactivités futures, notamment des activités motivées par l’appât du gain ainsi que des campagnes menées à des fins stratégiques par des auteurs de cybermenace parrainés par des États. L’information sensible volée de comptes compromis peut être divulguée dans le but de ternir la réputation d’un candidat ou être utilisée comme forme d’extorsion. Les auteurs de menace peuvent aussi concentrer leurs activités d’influence étrangère en ligne sur un candidat ou un parti spécifique pour chercher à éloigner les électeurs de ce candidat et à les diriger vers un opposant.

Figure 05 Comment les candidats se sont adaptés à la pandémie de COVID-19

Description détaillée - Comment les candidats se sont adaptés à la pandémie de COVID-19

L’image montre comment les candidats ont fait campagne dans quatre pays.

États-Unis, novembre 2020 : Les deux partis principaux ont tenu leurs congrès en ligne.

Koweït, décembre 2020 : Les candidats ont utilisé à profusion Twitter, Zoom, WhatsApp, YouTube, la télévision et les appels téléphoniques au lieu des rencontres en personne.

Singapour, juillet 2020 : Les partis politiques ont tenu des rassemblements en ligne diffusés sur Facebook, YouTube et Instagram ainsi qu’à la télévision et à la radio.

Corée du Sud, avril 2020 : Les partis politiques ont utilisé les médias sociaux, les textos et les applications mobiles. Certains candidats ont eu recours à la réalité augmentée pour discuter avec les électeurs à distance.

Le texte décrit la situation dans chaque pays et est accompagné du drapeau et de la carte du pays.

Cette information est tirée de : Erik Asplund, et al. « Elections and COVID-19: How election campaigns took place in 2020. » International Institute for Democracy and Electoral Assistance. 2 février 2021. https://www.idea.int/news-media/news/elections-and-covid-19-how-election-campaigns-took-place-2020.

Enfin, certains partis politiques votent en ligne. Dans certains cas, cela permet à un plus grand nombre de membres du parti de voter lors d’une course à la chefferie.Note de bas de page 51 Toutefois, lorsqu’il est tenu en ligne, le scrutin est particulièrement vulnérable aux auteurs de cybermenace qui pourraient chercher à changer les résultats ou à semer la méfiance au sein d’un parti politique. D’ailleurs, en 2021, un parti politique d’Allemagne qui a tenu sa course à la chefferie en ligne dans le cadre d’une conférence virtuelle a été la cible d’une attaque DDoS. L’attaque a causé l’interruption de la conférence, mais n’a eu aucune incidence sur le scrutin puisqu’il n’était pas hébergé sur le même serveur que la conférence afin de protéger le vote contre toute cybermenace.Note de bas de page 52

La COVID-19 et la cybermenace qui plane sur les partis politiques

En raison de la pandémie de COVID-19, les événements en personne organisés dans le cadre de campagnes électorales, comme les rassemblements politiques, les collectes de fonds ou la sollicitation porte-à-porte, ont été limités, voire interdits dans certains pays. Face à cette situation, certains partis politiques et candidats ont dû s’adapter afin de se conformer aux mesures sanitaires de leur région en envoyant des trousses d’information par la poste, en organisant des rassemblements en auto, en faisant des visites porte-à-porte en respectant la distanciation et en augmentant leur utilisation d’outils en ligne pour mener la campagne ou prendre des décisions à l’interne concernant le parti.Note de bas de page 53 Depuis le début de la pandémie, les partis politiques ont tenu des conventions virtuelles, des assemblées publiques locales et des collectes de fonds, et ils se sont tournés vers les appels vidéo en ligne pour solliciter des votes.Note de bas de page 54 Les campagnes et les collectes de fonds électorales se faisaient déjà en ligne avant la COVID-19, mais la pandémie a fait augmenter l’utilisation des outils numériques.Note de bas de page 55 Ce mouvement vers des solutions en ligne offre davantage de possibilités aux auteurs de cybermenace qui cherchent à cibler les partis et les campagnes politiques dans le but de faire avancer des objectifs stratégiques ou pour obtenir un gain financier. Il affaiblit aussi la résilience des campagnes advenant la compromission des ressources en ligne.

Adapter les campagnes électorales en temps de COVID-19 : Corée du Sud

La Corée du Sud a été l’un des premiers pays à tenir une élection nationale majeure pendant la pandémie de COVID-19. Des restrictions sur la tenue d’événements, la participation à des rassemblements publics et les exigences relatives à la distanciation physique ont empêché l’organisation d’activités habituelles de campagne, comme les rassemblements partisans, les discours publics, les débats, les collectes de fonds et les sollicitations porte-à-porte. Les candidats ont plutôt adopté la technologie en ligne et numérique, ce qui leur a permis de diffuser des messages vidéo par le biais des médias sociaux, de textes et d’applications pour téléphones cellulaires. Certains candidats ont eu recours à la réalité augmentée pour discuter avec les électeurs à distance alors que d’autres ont aussi fait campagne en dehors de l’espace numérique, en faisant du bénévolat en lien avec la COVID-19 et en postant aux électeurs des documents imprimés.Note de bas de page 56

Cibler les élections

Les auteurs de menace qui souhaitent miner les institutions démocratiques ou saboter les résultats des élections peuvent s’en prendre aux processus et à l’infrastructure des élections, falsifier le contenu des sites Web et des comptes de médias sociaux des administrations électorales, voler de l’information comme celle des bases de données d’inscription des électeurs ou compromettre la sécurité des communications et des systèmes essentiels aux élections. Les processus électoraux de partout dans le monde sont composés de quatre grandes étapes et chacune d’elles présente des occasions à saisir pour les auteurs de menace.

Dans plusieurs pays, l’inscription des électeurs se fait en ligne.Note de bas de page 57 Les auteurs de cybermenace peuvent cibler les registres en ligne des électeurs pour tenter d’y ajouter des dossiers de faux électeurs, effacer ou chiffrer des données, trafiquer le site Web pour empêcher les inscriptions ou publier de l’information trompeuse. Ces activités peuvent semer le doute dans l’esprit des électeurs, ralentir le processus électoral, frustrer les électeurs ou les amener à ne pas voter et influencer le résultat du scrutin. Les données volées sur l’inscription des électeurs peuvent servir pour de futures activités de menace, comme des activités stratégiques liées à l’élection ou encore des cybermenaces n’ayant aucun lien avec l’élection.Note de bas de page D

Lorsque les électeurs vont voter en personne, les responsables vérifient leur identité et confirment qu’ils figurent dans la liste des électeurs inscrits dans les registres de scrutin. De nombreux pays ont adopté des registres électroniques du scrutin pour faciliter la recherche des électeurs. Les registres sont parfois connectés en réseau pour que les différents bureaux de scrutin puissent communiquer entre eux et que les gens puissent choisir où ils veulent voter sans leur permettre de le faire à plus d’un endroit. Toutefois, ces dispositifs connectés et pouvant communiquer à distance sont plus vulnérables aux cybermenaces. Un électeur peut exercer son droit de vote après qu’on a confirmé qu’il figure dans la liste des électeurs inscrits. Cette étape est presque toujours faite sur papier ou par voie électrique. L’Estonie est le seul pays qui a recours au scrutin en ligne pour toutes les circonscriptions lors d’une élection à l’échelle nationale.Note de bas de page 58

Une fois le vote terminé, il faut compter les bulletins et annoncer le résultat du suffrage. On compte souvent les bulletins électroniquement, mais on peut aussi procéder manuellement. Tous les bureaux de scrutin de toutes les circonscriptions remettent ensuite leurs résultats à un organisme central qui s’occupe de comptabiliser le tout. Ils peuvent les transmettre par téléphone, par télécopieur, par courriel ou par voie électronique. Toutefois, de nombreux États conservent les dossiers papier pour pouvoir valider ou vérifier les résultats ultérieurement. La dernière étape du processus électoral est l’annonce des résultats qui se fait souvent en ligne.

La plupart des organismes d’administration électorale recourent à certaines technologies pour améliorer le processus électoral (p. ex. outils de bureautique et sites Web standards, bases de données d’inscription contenant les données biométriques des électeurs et systèmes de vote Web).Note de bas de page 59 Certes, ces solutions peuvent augmenter l’efficacité, la précision et la transparence du processus électoral, mais les auteurs de cybermenace peuvent cibler chacun des composants en ligne ou électroniques. Les institutions responsables des élections prennent diverses mesures pour protéger le processus, entre autres garder certaines parties cruciales du processus sur papier, conserver des copies des bases de données importantes et avoir une solution de rechange pour permettre aux électeurs d’inscrire leur vote advenant la défaillance ou la compromission des technologies utilisées.

Des auteurs de cybermenace ont mené des opérations après certaines élections pour discréditer ou miner le gouvernement élu avant qu’il prenne le pouvoir. Ces opérations ne visent pas nécessairement les électeurs, les partis politiques ou les élections. Souvent, les auteurs ciblent les institutions gouvernementales en général ou même les infrastructures essentielles. Ils peuvent même faire de la désinformation au lendemain d’une élection pour semer le doute sur les résultats du suffrage ou pour tenter d’empêcher le gouvernement élu de prendre le pouvoir.

Étude de cas : Manifestations en ligne en Biélorussie

De nombreux pays, dont le Canada, les États-Unis et l’Union européenne, ont qualifié de frauduleuses les élections présidentielles d’août 2020 en Biélorussie.Note de bas de page 60 Après l’annonce du suffrage, l’opposition a refusé de concéder la victoire, ce qui a déclenché des manifestations massives.Note de bas de page 61 Des hacktivistes biélorusses ont alors employé diverses tactiques, dont la défiguration de sites Web du gouvernement et le ciblage d’institutions gouvernementales, pour pousser le président sortant à démissionner. Ils ont par exemple publié le nom et l’adresse de 1000 agents d’application de la loi qui avaient usé de violence dans leurs interventions contre les manifestants.Note de bas de page 62 En août 2020, des hacktivistes étaient responsables d’au moins 15 cyberincidents contre des ressources en ligne de l’État biélorusse.Note de bas de page 63

La COVID-19 et la cybermenace qui plane sur les élections

Avant la pandémie de COVID-19, de nombreux pays transféraient certains processus électoraux en ligne, comme l'inscription des électeurs, mais rares étaient ceux qui tentaient de mettre en place un système de vote Web à l’échelle nationale. Il est donc peu probable que les États qui n’étaient pas déjà dotés de tels systèmes soient aptes ou enclins à en adopter un dans la foulée de la pandémie.Note de bas de page 64

En raison de la COVID-19, des pays de partout dans le monde ont apporté des ajustements à leurs élections à l’échelle nationale, comme imposer de nouvelles règles d’hygiène et de santé publique, modifier les heures de scrutin et l’échéance des inscriptions et offrir de nouvelles méthodes de vote aux personnes à risque ou en isolement. Si la plupart de ces changements n’entraînent pas en soi de nouvelles menaces liées à la cybersécurité, ils doivent être énoncés clairement aux électeurs pour qu’ils se prévalent de ces changements et qu’ils aient toujours l’assurance que les élections sont libres et justes.Note de bas de page 65 Certaines démocraties ont annoncé ces changements par Internet, courriel et texto; des auteurs de cybermenace peuvent cibler ces communications pour les modifier, perturber leur transmission ou diffuser de la fausse information ayant l’air réelle.Note de bas de page 66

Perturbations causées par une forte demande

La pandémie peut entraîner une augmentation de la demande pour les diverses ressources en ligne liées au scrutin et aux élections, comme les pages d’information, les bases de données d’inscription des électeurs et les portails de demande de bulletin de vote d’un électeur absent. Les autorités doivent prendre les mesures adéquates pour satisfaire à cette forte demande, sinon les électeurs n’auront peut-être pas accès aux ressources nécessaires pour participer aux élections. C’est d’ailleurs une des inquiétudes qu’avaient manifestées les responsables des élections aux États-Unis à l’approche du scrutin de 2020.Note de bas de page 67 Toutefois, aucune panne majeure n’est survenue en raison de l’explosion de la demande.

De plus, à l’instar de bien d’autres personnes pendant la pandémie, les employés de certains organismes d’administration électorale ont été forcés de préparer les élections en travaillant à distance. Sauf si elles appliquent les pratiques exemplaires en matière de cybersécurité, les personnes qui travaillent à distance peuvent introduire de nouvelles vulnérabilités, car elles accèdent à des données sensibles liées au travail à partir du réseau Wi-Fi de leur domicile qui est souvent moins bien protégé qu’une infrastructure de TI d’un milieu professionnel.Note de bas de page E

Tendances mondiales

Données de référence mondiales sur les événements connus

Depuis la parution du document Le point sur les cybermenaces contre le processus démocratique du Canada en 2019, le CCC a continué de surveiller les cybermenaces menées contre les processus démocratiques partout dans le monde. Comme dans nos rapports précédents, nous supposons que nos sources de données combinées sous-estiment le nombre total d’événements qui ciblent les processus démocratiques à l’échelle mondiale. Nous avons constaté que quatre tendances se dégagent de nos observations réalisées entre 2015 et 2020.

Tendance no 1 : Les cybermenaces parrainées par un État visent des États et des régions en particulier

Nous estimons que les auteurs parrainés par la Russie, la Chine et l’Iran sont responsables de la majorité des cybermenaces lancées contre les processus démocratiques dans le monde. Nous avons constaté que de toutes les cybermenaces menées depuis 2015 par ces pays contre les processus démocratiques, plus de 90 % étaient axées sur des États revêtant une importance stratégique pour eux. Plus précisément, la plupart des activités attribuées à la Russie visaient les processus démocratiques des États-Unis, de l’Ukraine et d’autres États européens. Pour sa part, la Chine ciblait surtout les États-Unis, Taïwan et d’autres pays de l’Asie et du Pacifique. L’Iran, quant à elle, dirigeait la plupart de ses activités contre les États-Unis. Les cibles des cybermenaces parrainées par un État et dirigées contre les processus démocratiques sont dictées par les intérêts des auteurs de menace et les pays qu’ils perçoivent comme une menace pour leurs objectifs régionaux et mondiaux.

Figure 06 Les auteurs de cybermenace ciblent des États et des régions d’importance stratégique

Description détaillée - Les auteurs de cybermenace ciblent des États et des régions d’importance stratégique

Plus de 90 % des activités de cybermenace observées depuis 2015 et menées par la Russie, la Chine et l’Iran visaient des États et des régions revêtant une importance stratégique pour eux.

Le texte est accompagné d’une carte de la Russie et de flèches qui pointent vers l’Europe et les États Unis, d’une carte de l’Iran et d’une flèche qui pointe vers les États Unis et d’une carte de la Chine et des flèches qui pointent vers l’Asie du Pacifique et les États Unis.

Tendance no 2 : La plupart des cybermenaces dirigées contre des processus démocratiques appuient des objectifs stratégiques

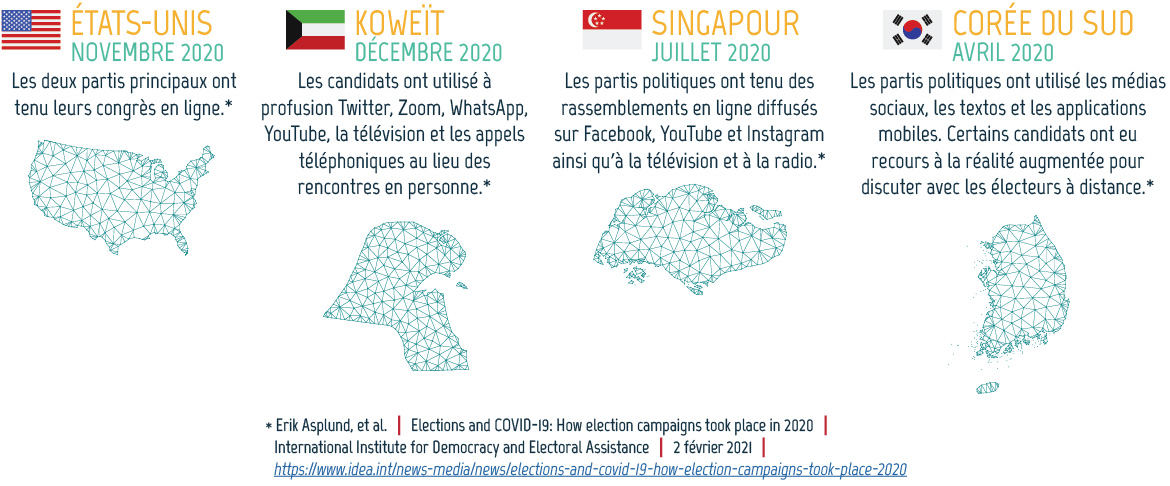

Figure 07 Activités servant des objectifs stratégiques et activités fortuites

Description détaillée - Activités servant des objectifs stratégiques et activités fortuites

Objectifs stratégiques :

- Auteurs parrainés par des États qui ont une motivation géopolitique

- Hacktivistes qui ont une motivation idéologique

- Auteurs ayant des motivations politiques qui sont motivés par le pouvoir

- Groupes terroristes motivés par la violence idéologique

Activités fortuites :

- Cybercriminels motivés par le gain financier

- Amateurs de sensations fortes motivées par la satisfaction

La vaste majorité des cybermenaces qui ont touché les processus démocratiques dans le monde entre 2015 et 2020 servaient les objectifs stratégiques de leurs auteurs. D’après nos observations, les auteurs de menace parrainés par un État ont mené 76 % des activités contre les processus démocratiques que nous avons pu attribuer à leurs responsables. Étant donné qu’une telle opération est relativement facile à mener et peut rapporter gros, nous estimons que les auteurs de menace parrainés par un État accordent fort probablement un plus grand intérêt pour les processus démocratiques que les autres auteurs de menace. Les activités fortuites désignent des cyberactivités qui ont eu une incidence sur un processus démocratique, mais qui ne servaient pas un objectif stratégique. Les cybercriminels étaient responsables de la plus grande partie des activités fortuites et de 8 % de toutes les cyberactivités observées contre les processus démocratiques que nous avons attribuées à leurs auteurs.

Tendance no 3 : Le ciblage des processus démocratiques est toujours élevé

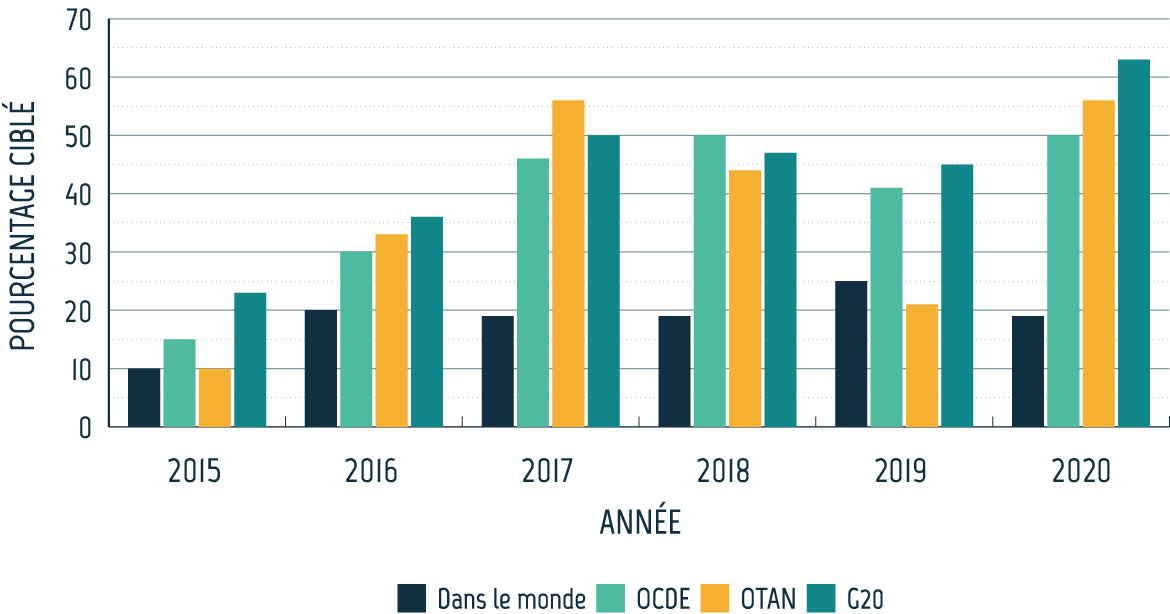

Comme nous l’avons constaté dans nos rapports précédents, le nombre de cybermenaces contre les processus démocratiques reste élevé. Nous avons remarqué une augmentation marquée de la proportion d’élections ciblées par des cybermenaces entre 2015 et 2017. Toutefois, les proportions sont restées relativement stables de 2017 à 2020 pour ce qui est des activités contre les processus démocratiques liés à des élections dans le monde, à des élections dans des pays membres de l’Organisation de coopération et de développement économiques (OCDE) et à des élections dans des pays du G20. Ces chiffres ne tiennent pas compte des cas où des auteurs se sont livrés secrètement à des activités d’influence en ligne dans leur propre pays ou encore des cas où des sociétés de relations publiques ont été embauchées pour mener de telles activités. De telles sociétés ont été embauchées dans au moins 48 pays.Note de bas de page 68

Le pourcentage d’élections prises pour cible chaque année est stable depuis 2017. Toutefois, cette statistique ne tient pas compte des variations dans la quantité d’activités éprouvées par chaque pays – qu’un pays soit victime d’une vaste campagne ou d’un seul événement, il est considéré comme un pays touché.

On observe également des tendances compensatoires qui ont pour effet de diminuer le nombre de cybermenaces contre les processus démocratiques, notamment :

- les efforts déployés par les médias sociaux afin de repérer et de supprimer les comptes exhibant un comportement non authentique coordonné et de signaler le contenu problématique;

- l’approfondissement de la couverture médiatique et de la sensibilisation du public;

- la mobilisation des entités gouvernementales, des organismes non gouvernementaux et de recherche et de la société civile pour contrer le faux contenu;

- l’amélioration des pratiques de cybersécurité;

- l’attribution publique des activités à leurs auteurs et la mise en accusation de ces auteurs.

Aucune étude méthodique n’a encore été menée sur l’efficacité de ces mesures, mais une comparaison des élections américaines de 2016 et de 2020 porte à croire qu’on peut atténuer les efforts déployés par les États hostiles pour influencer les processus démocratiques en prenant divers moyens, notamment en cernant les éventuelles campagnes d’influence étrangère en ligne et en attirant l’attention du public sur celles-ci, en renforçant la posture de cybersécurité des organismes participant aux élections et en améliorant la réaction des médias sociaux aux activités malveillantes sur leur plateforme.Note de bas de page 69 Les élections qui ont eu lieu à Taïwan en 2020 sont une autre preuve que les enquêtes menées par les gouvernements, la mobilisation de la société civile pour contrer la fausse information et l’intervention des médias sociaux permettent d’atténuer les activités d’influence étrangères et de protéger la démocratie.Note de bas de page 70

Figure 08 Cybermenaces ciblant les processus démocratiques liés à des élections

Description détaillée - Cybermenaces ciblant les processus démocratiques liés à des élections

Graphique à barres contenant les données suivantes :

| Année | Pourcentage d’élections ciblées dans le monde | Pourcentage d’élections ciblées au sein de l’OCDE | Pourcentage d’élections ciblées au sein de l’OTAN | Pourcentage d’élections ciblées au sein du G20 |

|---|---|---|---|---|

| 2015 | 10 % | 15 % | 10 % | 23 % |

| 2016 | 20 % | 30 % | 33 % | 36 % |

| 2017 | 19 % | 46 % | 56 % | 50 % |

| 2018 | 19 % | 50 % | 44 % | 47 % |

| 2019 | 25 % | 41 % | 21 % | 45 % |

| 2020 | 19 % | 50 % | 56 % | 63 % |

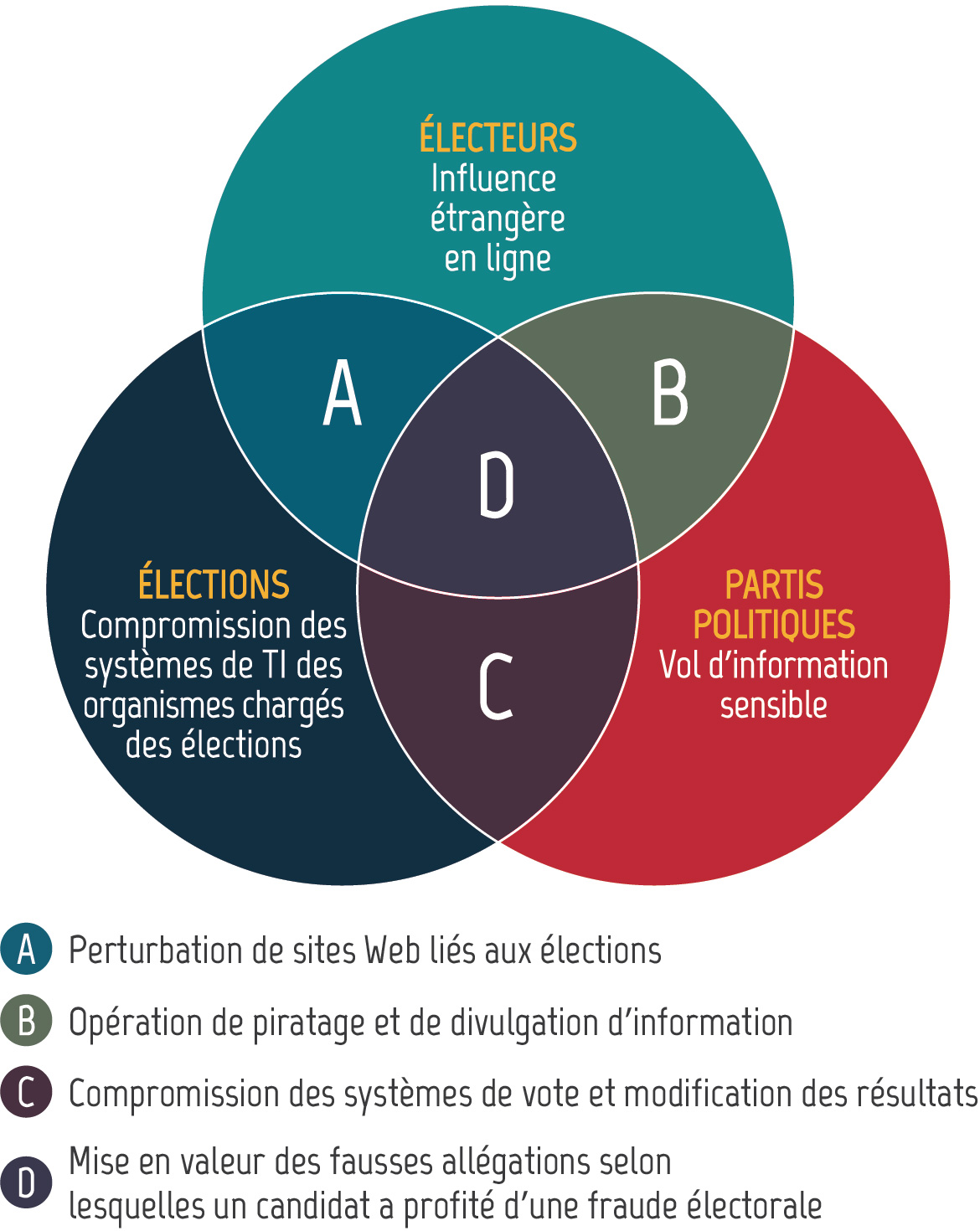

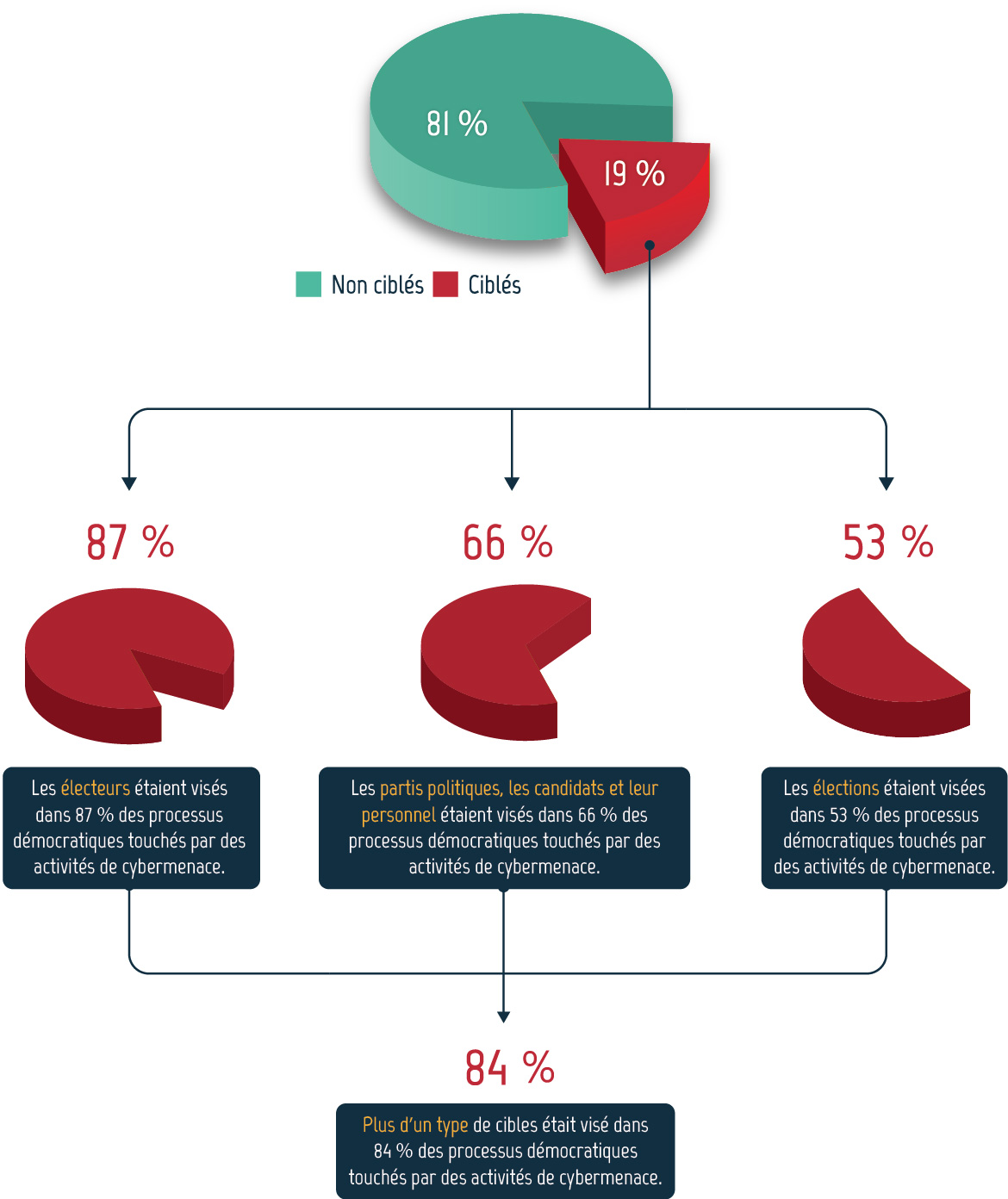

Tendance no 4 : Les cyberactivités ont souvent une incidence sur de nombreuses cibles d’un processus démocratique

Entre 2015 et 2020, environ un cinquième des processus étudiés a été ciblé par des cybermenaces. Dans la majorité des cas (84 %), lorsqu’un processus était touché, les menaces visaient plus d’un type de cible – électeurs, partis politiques et élections. Parfois, un même incident touchait plusieurs types de cible, comme une opération de piratage et de divulgation d’information qui cible à la fois un candidat et les électeurs exposés à cette information.

Les électeurs ont été plus souvent victimes de cybermenaces que les partis politiques et les élections; ils étaient impliqués dans 87 % des processus démocratiques que nous avons étudiés et qui ont été touchés entre 2015 et 2020. Ils sont souvent ciblés en même temps que les partis politiques, les élections ou les deux. Les partis politiques, impliqués dans 66 % des incidents, viennent au deuxième rang alors que les élections arrivent en troisième avec 53 %.

La figure 10 illustre que les électeurs sont touchés le plus souvent et qu’ils sont fréquemment ciblés en même temps que les partis politiques, les élections ou les deux. Ainsi, nous sommes d’avis que les auteurs de cybermenace considèrent probablement que cibler des électeurs est une façon plus efficace ou avantageuse de s’immiscer dans des processus démocratiques ou que cibler à la fois des électeurs, des partis politiques et des élections est plus efficace que de s’en prendre à un seul groupe.

Figure 09 Les cybermenaces peuvent toucher plusieurs cibles

Description détaillée - Les cybermenaces peuvent toucher plusieurs cibles

Diagramme de Venn formé de trois cercles contenant des exemples de cybermenaces contre les électeurs, les élections et les partis politiques et contre des combinaisons des trois.

Électeurs – Influence étrangère en ligne

Partis politiques – Vol d’information sensible

Élections – Compromission des systèmes de TI des organismes chargés des élections

Électeurs et Partis politiques – Opérations de piratage et de divulgation d’information

Électeurs et élections – Perturbation de sites Web liés aux élections

Partis politiques et élections – Compromission des systèmes de vote et modification des résultats

Électeurs, partis politiques et élections – Mise en valeur des fausses allégations selon lesquelles un candidat a profité d’une fraude électorale

Figure 10 Processus démocratiques liés aux élections ciblés partout dans le monde, 2015-2020

Description détaillée - Processus démocratiques liés aux élections ciblés partout dans le monde, 2015-2020

Graphique circulaire qui montre que 19 % des élections étaient ciblées alors que 18 % ne l’étaient pas. Des 19 % ciblées :

- Les électeurs étaient visés dans 87 % des processus démocratiques touchés par des activités de cybermenace.

- Les partis politiques, les candidats et leur personnel étaient visés dans 66 % des processus démocratiques touchés par des activités de cybermenace.

- Les élections étaient visées dans 53 % des processus démocratiques touchés par des activités de cybermenace.

Plusieurs types de cibles étaient souvent touchés – Plus d’un type de cibles était visé dans 84 % des processus démocratiques touchés par des activités de cybermenace.

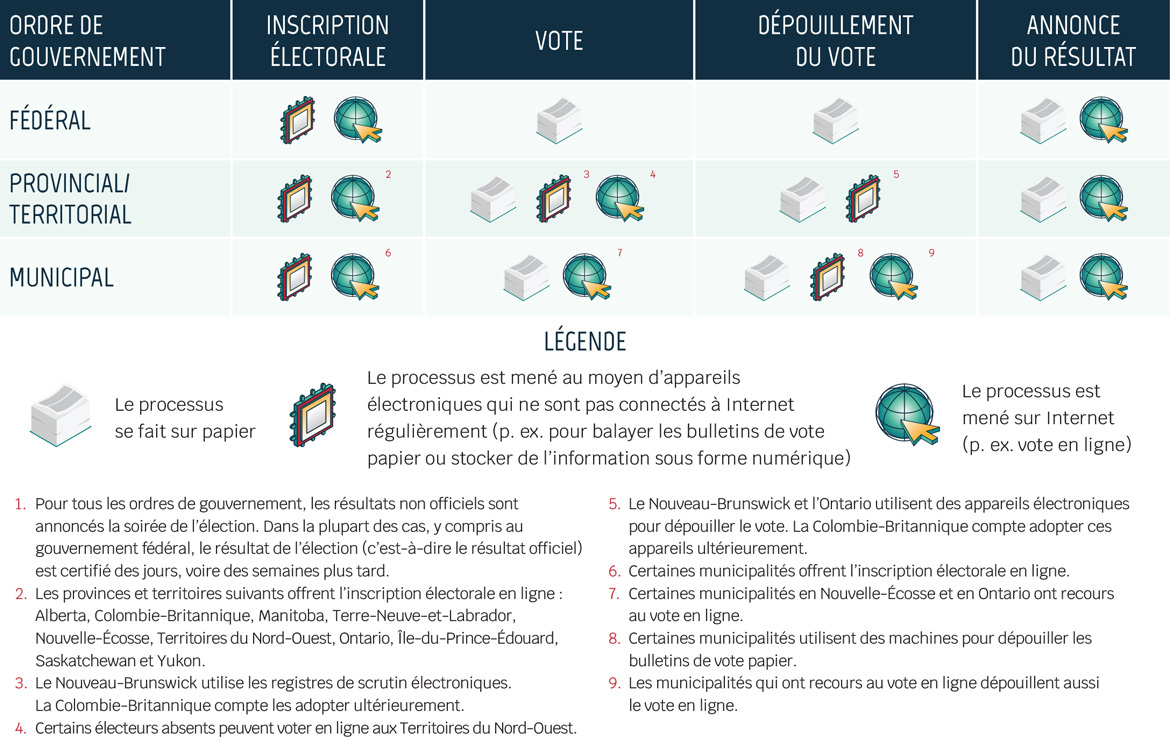

Le contexte canadien

Les cybermenaces qui pèsent sur le processus démocratique du Canada

Le Canada n’est victime que d’une fraction des cyberactivités observées qui visaient d’autres processus démocratiques dans le monde. Au Canada, les élections fédérales se déroulent sur support papier et Élections Canada a d’ailleurs mis en place de nombreuses mesures juridiques, procédurales et liées aux TI qui offrent une protection très robuste contre les auteurs de menace qui tentent de manipuler secrètement le résultat de vote officiel.

Par contre, pour ce qui est des élections infranationales, on adopte à certains endroits au Canada le vote en ligne, comme dans certaines municipalités de l’Ontario et de la Nouvelle-Écosse, alors qu’aux Territoires du Nord-Ouest, on permet aux électeurs absents de voter en ligne. À l’échelle nationale, on continue toutefois d’utiliser les bulletins de vote sur papier. Pour avoir un aperçu du déroulement des élections aux niveaux fédéral, provincial ou territorial et municipal au Canada, consultez la figure 11.